| منوی اصلی |

|

|

|

تاريخ : یکشنبه 17 تیر 1403 تاريخ : یکشنبه 17 تیر 1403 |

|

|

| درباره ي سايت |

|

|

|

تهیه پیشینه پژوهش ::

پیشینه یا سوابق پژوهشی مربوط به مساله تحقیق یکی از عناصر مهم پروپوزالهای پژوهشی و نیز تحقیقات محسوب میشود. در این قسمت به چند سوال عمده در این زمینه پاسخ میگوییم.

چرا باید پیشینه تهیه کنیم؟ جمعآوری پیشینه چه اهمیتی دارد؟ همانطور که مي دانيد، پژوهش اساساً به دنبال پاسخ سؤالات یا آزمون فرضیاتی است که در بیان مساله مطرح شده است. از آنجا که ما اولین یا تنها پژوهشگر این کرهی خاکی نیستیم!!!، همواره باید احتمال بدهیم که پژوهشگران دیگری نیز ممکن است وجود داشته باشند که به مسالهای عین یا شبیه مساله تحقیق ما پرداخته باشند. مراجعه به تحقیقات، مقالات یا کتابها و حتی مصاحبهها یا سخنرانیهای آنان میتواند پیامدهای مثبت متعددی داشته باشد که از آن جمله میتوان به موارد زیر اشاره کرد:

1- ابعاد جدیدی از مساله تحقیق را بر ما آشکار کند تا به جای تکرار بیهودهی تحقیق دیگران، تحقیق تازهای انجام دهیم.

2- به تدقیق سوالات یا فرضیات تحقیقمان کمک کند.

3- به ظرایف روش شناختی تحقیق درباره موضوع بیشتر آشنا بشویم.

4- خلاصه اینکه ما را در تجربیات محققان قبلی شریک کند و احتمال تکرار خطا در پژوهش را کاهش دهد.

اهداف ما نيزگسترش دانش و دستيابي آسان پژوهشگران ، انديشمندان ، دانشجويان و كليه علاقمندان به توسعه دانش به مقالات و پروژه هاي فارسي مي باشد تا در جهت اعتلاي دانش اين مرز و بوم سهيم باشيم

|

|

|

| موضوعات سايت |

|

|

|

|

|

| مطالب تصادفي |

|

|

|

|

|

| جستجوی پیشرفته |

|

|

|

|

|

|

| پیغام مدیر سایت |

|

|

|

|

حل تمرین دروس الکترونیک، مدارهای الکتریکی،کنترل خطی، نانوالکترونیک، فناوری ساخت مدارهای دیجیتال، ریاضیات مهندسی، معادلات دیفرانسیل، و.....

رشته مهندسی برق گرایش های الکترونیک، قدرت، کنترل، مخابرات، کامپیوتر

کاردانی، کارشناسی، کارشناسی ارشد، دکتری

از طریق تماس، واتساپ، تلگرام با شماره تلفن09372002091 وهمچنین از طریق دایرکت پیج اینستاگرام project_tehran درخواست خود را ارسال فرمایید

در سریعترین زمان و با بهترین کیفیت توسط تیم متخصص دکتری انجام می شود

*****************************************************************************

شبیه سازی پروژه و مقاله درتمام سطوح دانشگاهی پذیرفته می

شود

*****************************************************************************

*****************************************************************************

مامي توانيم با كمترين هزينه ودر كوتاهترين زمان ممكن در تهيه پروپزال ، پروژه ، مقاله ، پايان نامه ، گزارش كارآموزي ،به شما كمك كنيم. در صورت تمايل عنوان ومشخصات كامل مطلب درخواستي و رشته و مقطع تحصيلي و شماره همراه خود را جهت اعلام نتيجه در قسمت نظرات ثبت کنید .

ضمناْ اگر از نظر وقت عجله دارید به ایمیل یا تلگرام زیر اعلام فرمائید

ایمیل com.dr@yahoo.com

از طریق تلگرام یا واتساپ با این شماره درخواست خود را اعلام فرمایید : 09372002091

|

|

|

| جستجوی فایل ( پیشنهاد می شود جهت دسترسی سریعتر به مطلب مورد نیاز از این جستجو استفاده |

|

|

|

|

|

| جستجوی2 ( پیشنهاد می شود جهت دسترسی سریعتر به مطلب مورد نیاز از این جستجو استفاده شود ) |

|

|

|

|

|

|

|

پروژه : بررسي تجهيزات شبكه هاي كامپيوتري

تمام شبكههاي كامپيوتري برگرفته از سه توپولوژي اصلي زير هستند: • خطي• ستارهاي • حلقوي

اگر تمام كامپيوترها به يك شاخه (سگمنت) متصل شده باشند؛ به آن توپولوژي خطي يا باس گفته ميشود. اگر كامپيوترها به قطعاتي از كابل (سگمنتها) متصل باشند و اين سگمنتها همگي به يك نقطه مركزي به نام هاب متصل شده باشند، به آن توپولوژي ستارهاي اطلاق ميشود.

و بالاخره اگر كامپيوترها به كلي متصل ميباشند كه تشكيل يك حلقه ميدهد، آن را توپولوژي حلقوي مينامند...........................

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري ,

|

|

|

|

|

پروژه : میانافزار برای شبکههای حسگر بیسیم

مقدمه

از سویی بین پروتکلهای شبکه و از سوی دیگر کاربردهای شبکههای حسگر بیسیم وجود یک خلاء احساس میشود. ما بایستی بین کاربردها و پروتکلهای شبکه به نحوی انطباق ایجاد کنیم که شرایط مربوط به ویژگیهای خاص شبکههای حسگر بیسیم و تنوع کاربردهای آن را برآورده سازیم. کارکردهای انطباقی بایستی ایجاد کاربردهایی با شرایط کیفیت خدمات را تسهیل کرده، و البته از منابع محدود WSN بهره گرفته و طول عمر آن را نیز افزایش دهد. میانافزار رویکردی است برای انجام این انطباق. در این بخش ما میانافزارهای موجود برای WSN را بررسی میکنیم.

WSNها از نظر منابعی مانند پهنای باند، قابلیتهای محاسباتی و ارتباطی، و انرژی دارای محدودیت هستند. توپولوژی WSN به خاطر پویایی گرهها، اتمام انرژی، سوئیچ بین حالتهای آماده به کار و فعال، برد رادیویی، و امکانات مسیریابی، متغیر است. یک WSN ممکن است نیازمند ارائه چندین مورد خدمات در یک زمان باشد. بنابراین WSN یک شبکه بیسیم/سیار با محدودیت منابع و کاربردهای متنوع میباشد. مشکل در این محیط با منابع محدود این است که چگونه میانافزاری را طراحی کنیم که بتواند بین کاربردها و پروتکلهای شبکه همخوانی به وجود آید.

میانافزار معمولاً پایینتر از سطح کاربردی و بالاتر از سطح سیستم عامل و پروتکلهای شبکه قرار دارد. کار آن مرتب کردن برنامهها، مخفی ساختن جزئیات سطوح پایینتر، و تسهیل در توسعه و آرایش برنامهها و مدیریت آنهاست. WSNها دارای شرایط خاطی در این حیطه هستند، زیرا با شبکههای معمولی یا سیستمهای محاسباتی توزیع شده تفاوت عمده دارند. پس از معرفی نقش و عملکردهای میانافزار، توضیح مختصری در مورد میانافزارهای موجود، مقایسه آنها و روند آینده در توسعه آنها ارائه خواهیم کرد..............

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , تحلیل نرم افزار , شبکه های بی سیم Wireless , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , تحلیل نرم افزار , شبکه های بی سیم Wireless ,

|

|

|

|

|

|

پروژه : بررسي پروتکل DHCP

مقدمه

DHCPﻳﮑﻲ ﺍﺯ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎﻱ TCP/IPﺑﺮﺍﻱ ﺳﺎﺩﻩ ﮐﺮﺩﻥ ﻣﺪﻳﺮﻳﺖ ﭘﻴﮑﺮﺑﻨﺪﻱ IPﺍﺳﺖ. ﺍﻳﻦ ﺍﺳﺘﺎﻧﺪﺍﺭﺩ ﺗﻮﺳﻌﻪ ﻳﺎﻓﺘﻪ ﭘﺮﻭﺗﮑﻞ Bootstrapﻣﻲ ﺑﺎﺷﺪ ﮐﻪ ﻣﺒﺘﻨﻲ ﺑﺮ ﭘﺮﻭﺗﮑﻞ UDP/IPﺍﺳﺖ.ﻫﺪﻑ ﺳﺮﻭﻳﺲ ﻓﻮﻕ، ﺍﺧﺘﺼﺎﺹ ﺁﺩﺭﺱ ﻫﺎﻱ IPﺑﺼﻮﺭﺕ ﭘﻮﻳﺎ ﻭ ﺩﺭ ﺯﻣﺎﻥ ﺍﺗﺼﺎﻝ ﻳﮏ ﮐﺎﻣﭙﻴﻮﺗﺮ ﺑﻪ ﺷﺒﮑﻪ ﺍﺳﺖ. ﺑﺎ ﻭﺟﻮﺩ ﻳﮏ ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ DHCPﺩﺭ ﺷﺒﮑﻪ، ﮐﺎﺭﺑﺮﺍﻥ ﺷﺒﮑﻪ، ﻗﺎﺩﺭ ﺑﻪ ﺍﺧﺬ ﺍﻃﻼﻋﺎﺕ ﻣﺮﺑﻮﻁ ﺑﻪ ﺁﺩﺭﺱ ﺩﻫﻲ IP ﻣﻲ ﺑﺎﺷﻨﺪ. ﺍﻳﻦ ﻭﺿﻌﻴﺖ، ﺑﺮﺍﻱ ﮐﺎﺭﺑﺮﺍﻧﻲ ﮐﻪ ﺩﺍﺭﺍﻱ ﻳﮏ Laptopﺑﻮﺩﻩ ﻭ ﺗﻤﺎﻳﻞ ﺑﻪ اﺍﺗﺼﺎﻝ ﺑﻪ ﺷﺒﮑﻪ ﻫﺎﻱ ﻣﺘﻌﺪﺩ ﺭﺍ ﺩﺍﺷﺘﻪﺑﺎﺷﻨﺪ، ملموس ﺗﺮ ﺧﻮﺍﻫﺪ ﺑﻮﺩ ﭼﺮﺍ ﮐﻪ ﺑﺮﺍﻱ ﻭﺭﻭﺩ ﺑﻪ ﻫﺮ ﻳﮏ ﺍﺯﺷﺒﮑﻪ ﻫﺎ ﻭ ﺍﺳﺘﻔﺎﺩﻩ ﺍﺯ ﻣﻨﺎﺑﻊﻣﻮﺟﻮﺩ، ﺿﺮﻭﺭﺗﻲ ﺑﻪ انجام ﺗﻨﻈﻴﻤﺎﺗﻲ ﺧﺎﺹ ﺩﺭ ﺭﺍﺑﻄﻪ ﺑﺎ ﺁﺩﺭﺱ ﺩﻫﻲ IP ﻭﺟﻮﺩ ﻧﺨﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ ، DHCPﻋﻼﻭﻩ ﺑﺮﺍﺧﺘﺼﺎﺹ ﺍﻃﻼﻋﺎﺕ ﭘﺎﻳﻪ IPﻧﻈﻴﺮ : ﻳﮏ ﺁﺩﺭﺱ IPﻭ ،Subnet maskﻗﺎﺩﺭ ﺑﻪ ﺍﺭﺍﺋﻪ ﺳﺎﻳﺮ ﺍﻃﻼﻋﺎﺕ ﻣﺮﺑﻮﻁ ﺑﻪ ﭘﻴﮑﺮﺑﻨﺪﻱﭘﺮﻭﺗﮑﻞ TCP/IPﺑﺮﺍﻱ ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﮔﺎﻥ ﻧﻴﺰ ﻣﻲ ﺑﺎﺷﺪ. ﺁﺩﺭﺱ Gatewayﭘﻴﺶ ﻓﺮﺽ ، ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ ،DNS ﻧﻤﻮﻧﻪ ﻫﺎﺋﻲ ﺩﺭﺍﻳﻦ ﺯﻣﻴﻨﻪ ﻫﺴﺘﻨﺪ ﮐﻪ، ﻣﺘﻐﻴﻴﺮﻫﺎﻱ ﺍﺧﺘﻴﺎﺭﻱ ﻣﻲ ﺑﺎﺷﻨﺪ.

،DHCPﻣﺴﺌﻮﻟﻴﺖ ﺍﺭﺍﺋﻪ ﺍﻃﻼﻋﺎﺕ ﺁﺩﺭﺱ ﻫﺎﻱ IP ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﮔﺎﻥ ﺭﺍ ﺑﺮﻋﻬﺪﻩ ﺩﺍﺭﺩ. ﺑﻤﻨﻈﻮﺭ ﺍﺧﺬ ﺍﻃﻼﻋﺎﺕﺁﺩﺭﺱ ﺩﻫﻲ ،IPﺳﺮﻭﻳﺲ ﻣﻲ ﺑﺎﻳﺴﺖ ﻳﮏ leaseﺭﺍ ﺍﺯ ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ DHCPﺩﺭﻳﺎﻓﺖ ﻧﻤﺎﻳﺪ. ﺯﻣﺎﻧﻴﮑﻪ ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ ،DHCPﺍﻃﻼﻋﺎﺕ ﺁﺩﺭﺳﻲ ﺩﻫﻲ IPﺭﺍ ﺑﻪ ﻳﮏ ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﻩ DHCPﻧﺴﺒﺖ (ﺍﺧﺘﺼﺎﺹ) ﻣﻲ ﺩﻫﺪ، ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﻩ DHCPﻣﺎﻟﮑﻴﺖ ﺁﺩﺭﺱ IPﺭﺍ ﻧﺨﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﺩﺭ ﭼﻨﻴﻦ ﺣﺎﻟﺘﻲ، ﺳﺮﻭﻳﺲ ﺩﻫﻨﺪﻩ DHCP ﻫﻤﭽﻨﺎﻥ ﻣﺎﻟﮑﻴﺖ ﺁﺩﺭﺱ IPﺭﺍ ﺑﺮ ﻋﻬﺪﻩ ﺩﺍﺷﺘﻪ ﻭﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﻩ ﺍﻃﻼﻋﺎﺕ ﻓﻮﻕﺭﺍ ﺍﺟﺎﺭﻩ ﻭ ﺑﺼﻮﺭﺕ ﻣﻮﻗﺖ ﻭ ﺑﺮ ﺍﺳﺎﺱ ﻳﮏ ﺑﺎﺯﻩ ﺯﻣﺎﻧﻲ ﺩﺭ ﺍﺧﺘﻴﺎﺭ ﺧﻮﺍﻫﺪ ﺩﺍﺷﺖ. ﻣﻲ ﺗﻮﺍﻥ ﻳﮏﺁﺩﺭﺱ IPﺭﺍ ﺑه ﻤﻨﺰﻟﻪ ﻳﮏ ﻗﻄﻌﻪ ﺯﻣﻴﻦ ﺩﺭ ﻧﻈﺮ ﮔﺮﻓﺖ ﮐﻪ ﺑﺼﻮﺭﺕﺍﺟﺎﺭﻩ ﺍﻱ ﺩرﺍﺧﺘﻴﺎﺭ ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﻩ ﻗﺮﺍﺭ ﮔﺮﻓﺘﻪ ﻭ ﻻﺯﻡ ﺍﺳﺖ ﻗﺒﻞ ﺍﺯ ﺳﺮﺭﺳﻴﺪ ﻣﺪﺕ ﻗﺮﺍﺭﺩﺍﺩ ﻧﺴﺒﺖﺑﻪ ﺗﻤﺪﻳﺪ ﺁﻥ ﺍﻗﺪﺍﻡ ﮔﺮﺩﺩ.ﺩﺭ ﺻﻮﺭﺕ ﻋﺪﻡ ﺗﻤﺪﻳﺪ، ﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﻩ ﻗﺎﺩﺭ ﺑﻪ ﺣﻀﻮﺭ ﺩﺭﺷﺒﮑﻪ ﻧﺨﻮﺍﻫﺪﺑﻮﺩ. ﺑﻨﺎﺑﺮﺍﻳﻦ ،DHCPﮐﻪ ﻳﮑﻲ ﺍﺯ ﺍﺳﺘﺎﻧﺪﺍﺭﺩﻫﺎﻱ ﭘﺮﻭﺗﮑﻞ TCP/IPﺑﻮﺩﻩ ﺑﺎﻋﺚ ﮐﺎﻫﺶ ﭘﻴﭽﻴﺪﮔﻲ ﻭ عملیات ﻣﺪﻳﺮﻳﺘﻲ ﺩﺭ ﺍﺭﺗﺒﺎﻁﺑﺎ ﺁﺩﺭﺱ ﻫﺎﻱ IPﺳﺮﻭﻳﺲ ﮔﻴﺮﻧﺪﮔﺎﻥ ﺩﺭ ﺷﺒﮑﻪ ﻣﻲ ﮔﺮﺩﺩ

درباره :

شبکه های کامپیوتری , سيستم عامل هاي موبايل , شبکه كامپيوتري , سیستم عامل , درباره :

شبکه های کامپیوتری , سيستم عامل هاي موبايل , شبکه كامپيوتري , سیستم عامل ,

|

|

|

|

|

|

پروژه : بررسي بهينه سازي پرس وجو

بهينهساز پرسوجو از اهميت زيادي براي پايگاه داده ارتباطي برخوردار است، مخصوصا براي اجراي دستورات پيچيده SQL . يك بهينه ساز پرسوجو بهترين استراتژي بر اجراي هر پرسوجو را تعيين ميكند.

بهينهساز پرس و جو به عنوان مثال انتخاب ميكند آيا از شاخص براي يك پرسوجو مشخص استفاده كند يا نه، وكدام تكنيك الحاق هنگامي كه جداول با هم الحاق ميشوند استفاده شود.

اين تصميم تاثيري بسيار زيادي بر روي كارآيي SQL دارد، و بهينهسازي پرسوجو يك تكنولوژي كليدي بر هر كاربردي است، از سيستمهاي قابل استفاده (Operatianal system) تا انبارههاي دادهاي (Data warehause) و سيستمهاي تحليل (analysis systems) تا سيستمهاي مديريت محتويات (canternt – management) .

بهينهساز پرسوجو براي برنامههاي كاربردي و كاربران نهايي كاملا ناپيدا است . از آنجا كه برنامههاي كاربردي ممكن است هر SQL پيچيدهاي راتوليد كنند، بهينه سازها پرس و جو بايد فوقالعاده سطح بالا و قدرتمند باشد.

براي مطمئن شدن به ايجاد يك كارآيي خوب. براي مثال بهينه سازهاي دستورات SQL را تغيير شكل ميدهد، به دليل اين كه اين دستورات ميتوانند به معادلهايي تبديل شوند اما با كارآيي بالاتر.

بهينهسازهاي جستجو معمولا بر مبناي هزينه ميباشند. در يك استراتژي بهينه سازي بر مبناي هزينه، طرحهاي اجرايي چندگانهاي براي يك پرس و جو شخص توليد ميشود، و آنگاه يك هزينه تخميني براي هر طرح محاسبه ميشود. بهينه ساز پرسوجو طرحي كه داراي كمترين هزينة تخميني است را انتخاب ميكند.

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

تحقيق : بررسي فایروال ( FireWall )

مقدمه

فایروال وسیله ای است که کنترل دسترسی به یک شبکه را بنابر سیاست امنیتی شبکه تعریف می کند.علاوه بر آن از آنجایی که معمولا یک فایروال بر سر راه ورودی یک شبکه می نشیند لذا برای ترجمه آدرس شبکه نیز بکار گرفته می شود. مشخصه های مهم یک فایروال قوی و مناسب جهت ایجاد یک شبکه امن عبارتند از:

1- توانایی ثبت و اخطار :ثبت وقایع یکی از مشخصه های بسیار مهم یک فایروال به شمار می شود و به مدیران شبکه این امکان را می دهد که انجام حملات را کنترل کنند. همچنین مدیر شبکه می تواند با کمک اطلاعات ثبت شده به کنترل ترافیک ایجاد شده توسط کاربران مجاز بپردازد. در یک روال ثبت مناسب ، مدیر می تواند براحتی به بخشهای مهم از اطلاعات ثبت شده دسترسی پیدا کند. همچنین یک فایروال خوب باید بتواند علاوه بر ثبت وقایع، در شرایط بحرانی، مدیر شبکه را از وقایع مطلع کند و برای وی اخطار بفرستد.

2- بازدید حجم بالایی از بسته های اطلاعات: یکی از تستهای یک فایروال ، توانایی آن در بازدید حجم بالایی از بسته های اطلاعاتی بدون کاهش چشمگیر کارایی شبکه است. حجم داده ای که یک فایروال می تواند کنترل کند برای شبکه های مختلف متفاوت است اما یک فایروال قطعا نباید به گلوگاه شبکه تحت حفاظتش تبدیل شود.عوامل مختلفی در سرعت پردازش اطلاعات توسط فایروال نقش دارند. بیشترین محدودیتها از طرف سرعت پردازنده و بهینه سازی کد نرم افزار بر کارایی فایروال تحمیل می شوند. عامل محدودکننده دیگر می تواند کارتهای واسطی باشد که بر روی فایروال نصب می شوند. فایروالی که بعضی کارها مانند صدور اخطار ، کنترل دسترسی مبنی بر URL و بررسی وقایع ثبت شده را به نرم افزارهای دیگر می سپارد از سرعت و کارایی بیشتر و بهتری برخوردار است.

3- سادگی پیکربندی: سادگی پیکربندی شامل امکان راه اندازی سریع فایروال و مشاهده سریع خطاها و مشکلات است.در واقع بسیاری از مشکلات امنیتی که دامنگیر شبکه های می شود به پیکربندی غلط فایروال بر می گردد. لذا پیکربندی سریع و ساده یک فایروال ، امکان بروز خطا را کم می کند. برای مثال امکان نمایش گرافیکی معماری شبکه و یا ابزرای که بتواند سیاستهای امنیتی را به پیکربندی ترجمه کند ، برای یک فایروال بسیار مهم است.

4- امنیت و افزونگی فایروال: امنیت فایروال خود یکی از نکات مهم در یک شبکه امن است.فایروالی که نتواند امنیت خود را تامین کند ، قطعا اجازه ورود هکرها و مهاجمان را به سایر بخشهای شبکه نیز خواهد داد. امنیت در دو بخش از فایروال ، تامین کننده امنیت فایروال و شبکه است:

الف- امنیت سیستم عامل فایروال : اگر نرم افزار فایروال بر روی سیستم عامل جداگانه ای کار می کند، نقاط ضعف امنیتی سیستم عامل ، می تواند نقاط ضعف فایروال نیز به حساب بیاید. بنابراین امنیت و استحکام سیستم عامل فایروال و بروزرسانی آن از نکات مهم در امنیت فایروال است.

ب- دسترسی امن به فایروال جهت مقاصد مدیریتی : یک فایروال باید مکانیزمهای امنیتی خاصی را برای دسترسی مدیران شبکه در نظر بگیرد. این روشها می تواند رمزنگاری را همراه با روشهای مناسب تعیین هویت بکار گیرد تا بتواند در مقابل نفوذگران تاب بیاورد............

درباره :

شبکه های کامپیوتری , امنيت شبكه , اسپم و فيلتركردن , درباره :

شبکه های کامپیوتری , امنيت شبكه , اسپم و فيلتركردن ,

|

|

|

|

|

|

تحقيق : بررسي كلاسترينگ و جنبههاي مختلف سختافزاري و نرمافزاري آن

مقدمه

بيشتر اوقات برنامههاي كاربردي به توان محاسباتي بالاتري نسبت به آنچه كه يك كامپيوتر ترتيبي ميتواند ارائه دهد ، نياز دارند. يكي از راههاي غلبه بر اين محدوديت بهبود بخشيدن سرعت عملياتي پردازندهها و ساير اجزا ميباشد ، بطوريكه آنها بتوانند توان مورد نياز برنامههاي كاربردي كه داراي محاسبات وسيع و گسترده هستند را فراهم نمايند. اگر چه در سالهاي اخير اين امكان تا اندازهاي مهيا شده است ، ليكن سرعت نور ، قوانين ترموديناميك و هزينههاي سنگين ساخت پردازنده موانعي در جهت پيشرفتهاي آتي ايجاد كردهاند. يكي از راهحلهاي موثر و كمهزينه اتصال چندين پردازنده به يكديگر و هماهنگ نمودن عمليات و توان محاسباتي آنها ميباشد. سيستمهاي بوجود آمده تحت عنوان " كامپيوترهاي موازي " شهرت دارند و اجازه تقسيم يك كار محاسباتي بين چند پردازشگر را ميدهند.

همانگونه كه فيستر اشاره ميكند ، جهت بهبود عملكرد يك سيستم سه راه وجود دارد :

• كار و تلاش بيشتر

• كاركرد موثر و كارآمد

• كمك گرفتن

در اصطلاح تكنولوژيهاي محاسباتي ، كار و تلاش بيشتر به مثابه استفاده از سختافزار سريعتر ( پردازندهها و دستگاههاي جانبي با كارآيي و سرعت بالا ) ميباشد. كاركرد موثر و كارآمد به مثابه انجام كارها بصورت كارا بوده و در رابطه با الگوريتمها و تكنيكهايي كه جهت حل مسائل و كارهاي محاسباتي استفاده ميشوند ، صحبت به عمل ميآورد. و در نهايت كمك گرفتن به بكارگيري چندين كامپيوتر جهت حل يك مسئله خاص اشاره دارد...................

دانشمندان موفق شدهاند با الهام گرفتن از يك روايت كهن ، شيوه كارآمد و در عين حال ارزاني را براي دستيابي به توانهاي محاسباتي بسيار بالا ، تكميل كنند. به نوشته ماهنامه علمي " ساينتيفيك آمريكن " اين شيوه هماكنون در بسياري از مراكز علمي و آزمايشگاههاي تحقيقاتي ، مورد استفاده قرار گرفته است.

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري ,

|

|

|

|

|

|

پايان نامه: ایجاد شبکههای اختصاصی مجازی Virtual Private Network ) VPN )

امروزه با سازمانهای زیادی برخورد مینمائیم که در سطح یک کشور دارای دفاتر فعال و حتی درسطح دنیا دارای دفاتر متفاوتی میباشند . تمام سازمانهای فوق قبل از هر چیز بهدنبال یک اصل بسیار مهم میباشند: یک روش سریع، ایمن و قابل اعتماد بمنظور برقراری ارتباط با دفاتر و نمایندگی در اقصی نقاط یک کشور و یا در سطح دنیا اکثر سازمانها و موسسات بمنظور ایجاد یک شبکه WAN از خطوط اختصاصی استفاده مینمایند. خطوط فوق دارای انواع متفاوتی میباشند. ISDN (با سرعت ۱۲۸کیلوبیت در ثانیه)، ( OC3 Optical Carrier-۳) (با سرعت ۱۵۵ مگابیت در ثانیه) دامنه وسیع خطوط اختصاصی را نشان میدهد. یک شبکه WAN دارای مزایای عمدهای نسبت به یک شبکه عمومی نظیر اینترنت از بعد امنیت و کارآئی است. پشتیانی و نگهداری یک شبکه WAN در عمل و زمانیکه از خطوط اختصاصی استفاده میگردد، مستلزم صرف هزینه بالائی است . همزمان با عمومیت یافتن اینترنت،اغلب سازمانهاو موسسات ضرورت توسعه شبکه اختصاصی خود را بدرستی احساس کردند. در ابتدا شبکههای اینترانت مطرح گردیدند.این نوع شبکه بصورت کاملااختصاصی بوده و کارمندان یک سازمان با استفاده از رمز عبور تعریف شده،قادر به ورود به شبکه و استفاده از منابع موجود می باشند .اخیرا ً، تعداد زیادی از موسسات و سازمانها با توجه به مطرح شدن خواستههای جدید (کارمندان از راه دور،ادارات از راه دور)،اقدام به ایجاد شبکههای اختصاصی مجازی VPN)) نموده اند.

یک VPN،شبکهای اختصاصی بوده که از یک شبکه عمومی(عمومااینترنت)،برای ارتباط با سایت های از راه دور و ارتباط کاربران بایکدیگر، استفاده می نماید. این نوع شبکهها در عوض استفاده از خطوط واقعی نظیر: خطوط Leased،از یک ارتباط مجازی بکمک اینترنت برای شبکه اختصاصی بمنظور ارتباط به سایت ها استفاده میکند. شبکههای رایانهای به شکل گستردهای در سازمانهاوشرکتهای اداری و تجاری مورد استفاده قرار میگیرند.اگر یک شرکت از نظر جغرافیایی و در فضای کوچک متمرکز باشد، ارتباطات بین بخشهای مختلف آن را میتوان با یک شبکهی محلی برقرار کرد. اما برای یک شرکت بزرگ که دارای فضای گسترده جغرافیایی وشعب مختلف در نقاط مختلف یک کشور و یا در نقاط مختلف دنیا است واین بخشها یا شعب نیاز دارند که با هم ارتباطاتِ اطلاعاتیِ امن داشته باشند ، بایستی یک شبکهی گستردهی خصوصی بین نقاط آن ایجاد گردد. شبکههای اینترانت که فقط محدود به یک سازمان یا یک شرکت میباشند،به دلیل محدودیتهای گسترشی نمیتوانند چندین سازمان یا شرکت را تحت پوشش قرار دهند.شبکههای گسترده نیز که با خطوط استیجاری راهاندازی میشوند، در واقع شبکههای گستردهی امنی هستند که بین مراکز سازمانهاایجاد میشوند. پیادهسازی این شبکهها علیرغم درصد پایین بهرهوری، نیاز به هزینه زیادی دارد .زیرا،این شبکهها به دلیل عدم اشتراک منابع با دیگران،هزینه مواقع عدم استفاده از منابع را نیز بایستی پرداخت کنند . راهحل غلبه بر این مشکلات،راهاندازی یک VPNاست.

فرستادن حجم زیادی ازداده از یک کامپیوتر به کامپیوتر دیگر مثلاً در به هنگام رسانی بانک اطلاعاتی یک مشکل شناخته شده و قدیمی است.انجام این کاراز طریق Email به دلیل محدودیت گنجایش سرویس دهنده Mail نشدنی است.استفاده از FTP هم به سرویس دهنده مربوطه وهمچنین ذخیره سازی موقت روی فضای اینترنت نیاز دارد که اصلا قابل اطمینان نیست.

یکی از راه حل های اتصال مستقیم به کامپیوتر مقصد به کمک مودم است که در اینجا هم علاوه بر مودم،پیکر بندی کامپیوتر به عنوان سرویس دهنده RAS لازم خواهد بود.از این گذشته ،هزینه ارتباط تلفنی راه دور برای مودم هم قابل تامل است.امااگر دو کامپیوتر در دو جای مختلف به اینترنت متصل باشند می توان از طریق سرویس به اشتراک گذاری فایل در ویندوز بسادگی فایل ها را رد و بدل کرد . دراین حالت،کاربران می توانند به سخت دیسک کامپیوترهای دیگر همچون سخت دیسک کامپیوتر خود دسترسی داشته باشند.به این ترتیب بسیاری از راههای خرابکاری برای نفوذ کنندگان بسته می شود.

شبکه های شخصی مجازی یا VPNهااینگونه مشکلات را حل میکند.VPN به کمک رمز گذاری روی دادهها ، درون یک شبکه کوچک می سازد و تنها کسی که آدرس های لازم و رمز عبور را در اختیار داشته باشد می تواند به این شبکه وارد شود . مدیران شبکه ای که بیش از اندازه وسواس داشته و محتاط هستند می توانند VPN را حتی روی شبکه محلی هم پیاده کنند که این امردر موسسه رازی انجام پذیرفته است .اگر چه نفوذ کنندگان می توانند به کمک برنامه های Packet snifter جریان داده هارادنبال کنند اما بدون داشتن کلید رمز نمی توانند آنها را بخوانند....................

همزمان با عمومیت یافتن اینترنت،اغلب سازمانها و موسسات ضرورت توسعه اختصاصی خود را به درستی احساس کردند . درابتدا شبکههای اینترانت مطرح گردیدند.این نوع شبکه بصورت کاملاً اختصاصی بوده و کارمندان یک سازمان بااستفاده از رمز عبور تعریف شده،قادر به ورود به شبکه واستفاده از منابع موجودمی باشند.ولی اخیراً،موسسات و سازمانها با توجه به مطرح شدن خواستههای جدیدکارمندان از راه دور، ادارات از راه دور اقدام به ایجاد شبکههای اختصاصی مجازیVirtual Private Network نموده یک VPN شبکهای اختصاصی بوده که از اینترنت برای ارتباط با سایت های از راه دور وارتباط کاربران با می نماید.این نوع شبکهها بجای استفاده از خطوط واقعی نظیر خطوط Leasedاز یک ارتباط مجازی به اینترنت برای ایجاد شبکه اختصاصی استفاده می کنند .

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

تحقیق : بررسي شبكه هاي VoIP

( تحقیق بسیار جامع و کامل می باشد )

مقدمه

شبكه هاي ارتباطات از راه دور ( Telecommunication ) امروزه دستخوش تغييرات زيادي شده اند . در آينده اي نزديك شبكه هايي كه براساس Voice basedCircui+ switch قديمي هستند ( كلاس سويچ هاي 5 و 4/5 ) بايد به معماري Packet-based تبديل شوند . مطالعات انجام شده نشان مي دهد كه شبكه هاي پاكتي به طرز قابل ملاحظه اي از شبكه هاي هم ارز سوييچ مداري ارزانتر هستند . امروزه شبكه هاي مخابراتي و ارتباط از راه دوري كه اينترنت و صوت پاكتي استفاده مي كنند ، طرفداران زيادي پيدا كرده است ، اين روش انتقال صوت كه به كمك پروتكل ها اينترنتي انجام مي گيرد بسيار كم هزينه تر از روش هاي قديمي و سويچ مداري سابق هستند . همين امر باعث شده است تا طراحان شبكه هاي مخابراتي نسل نويني از شبكه تلفني را پيشنهاد كنند كه كاملا” مبتني بر استفاده از اينترنت و صوت پاكتي مي باشد . در اين شبكه ها ترافيك صوتي بخش كوچكي از ترافيك عظيم داده اي را تشكيل مي دهد .

ما در اين نوشتار سعي كرده ايم اهميت شبكه هاي صوتي پاكتي را نشان دهيم و مفهوم تكنولوژي Voice Over IP را روشن نموده و با معرفي ساختار و معماري هايي مربوط به آن و نيز آشنايي با پروتكل هاي شبكه اي خاصي كه براي اين تكنولوژي استفاده مي شود ، به صورت

دقيق تري با اين نوع شبكه ها آشنا شويم . بنابراين در فصل اول در باره مفاهيم و تعاريف مربوط به اين تكنولوژي بحث خواهيم نمود و در فصل دوم به بررسي تقريبا” كاملي از پروتكل هاي و استانداردهاي اين تكنولوژي مي پردازيم ..............

درباره :

شبکه های کامپیوتری , آلارمهاي سوييچهاي شبکه , شبکه كامپيوتري , فشره سازي صوت , درباره :

شبکه های کامپیوتری , آلارمهاي سوييچهاي شبکه , شبکه كامپيوتري , فشره سازي صوت ,

برچسب ها :

توپولوژي و پيكربندي شبكه هاي VoIP , Gateway VoIP ها و پروتكل هاي VoIP , دسته بندي پروتكل هاي VoIP , سوئيچ در شبكه ها , Voice Directly over IP , Voice Over IP ,

|

|

|

|

|

|

پروژه : بررسي مسيريابي پروتكل TCP/IP

مقدمه :

تكنولوژي بين شبكه اي علاوه بر كمك دربرقراري ارتباط شبكه ها با هم، در گسترش شبكه ها به مقياس وسيعتر بت مديريت متمركز محلي كمك شاياني نمود. شبكه هاي خوب طراحي شده مي توانند در صورت نياز با سايتهاي دور يا با كاربران معمولي گسترش يابند. يكي از سازمان هاي مهم كه نياز به قابليتهاي بين شبكه اي داشت، آژانس پروژه هاي تحقيقاتي پيشرفتة دولت آمريكا يا ARPA بود. بودجه مالي تعدادي از پروژه هاي تحقيقاتي از طريق ايالات متحده تامين مي شد و بسياري از اين پروژه ها مرتبط با تكنولوژي هاي شبكه اي بودند. يكي از مهمترين تكنولوژي هاي طراحي شده توسط ARPA تكنولوژي پيام رساني (Packet-Switching) بود.

شبكه هاي پيام رسا مطلوب اينتر نتها هستند . يك شبكه پيام رسا ، داده ها را با تقسيم آنها به واحد هاي كوچكتر انتقال مي دهد كه هر يك از آن واحد ها ، بسته( PACKET) ناميده مي شوند. هر يك از بسته ها شامل رشتة داده اي كامل و آدرس فرستنده و گيرنده است.

يك شبكه پيام رسا به شبكه هاي كوچكتري ( كه اغلب زير شبكه ها ياSubnets ناميده مي شوند ) تقسيم مي شود كه از طريق ابزار هايي به نام مسير يابها (routes) له هم وصل شده اند، اگر مقصد بسته در همان قسمت ( segment ) از شبكه محلي نباشد ، مسير ياب تعيين مي كندكه بسته ها چگونه به مقصد تحويل داده شوند و چگونه به يك قسمت مناسب شبكه فرستاده شود.

همچنين شبكه هاي پيام رسا قابليت تحمل پذيري در مقابل خطا – fault toleranece ) را ارائه مي دهند. اگر مسير يابهاي زيادي در رسيدن به يك مقصد در شبكه قابل دسترس نباشند ، مسير يابهاي پيام – رسا مي توانند بسته ها را مجددا مسير يابي كنند تا از شر مسير يابهاي غير قابل دسترس يا مسير ياب هاي پر ازدحام خلاص شوند.

شبكه هاي پيام رسا ، ذاتا ارتباط بين شبكه اي مناسب هستند و بدين خاطر ARPAدر دهة 1970 سرمايه گذاري زيادي در تكنولوژي پيام رساني در ارتباط دادن سايت هاي كامپيوتري خود در دانشگاه ها ، انستيتو هاي تحقيقاتي دولتي و ديگر نمود . اين شبكه تحت عنوان شبكه ARPANETمعروف شد .

ARPANET نه تنها در برقراري ارتباط الكترونيكي به طور مالي موفق بود بلكه باعث تحريك تكنولوژي هاي مخابراتي مختلف شبكه اي از خطوط اجاره اي گرفته تا سيستم هاي بيسيمي راديوئي و ماهواره اي شد. تكنولوژي بين شبكهARPANET پيشرفته، اجازه داد كه اين تكنولوژي مجزا به يك شبكة بزرگ تبديل شوند.

با پيشرفته تر و بزرگتر شدنARPANET،توجه مراكز مختلف علاقه مند به تكنولوژي هاي بين شبكه اي به آن معطوف شد . اين آژانس ها شروع به كار مشترك براي تبديل تكنولوژيRAPANET به يك پروتكل شبكه اي استاندارد به نام TCP/IP كردند. TCP/IP تركيبي از ددو پروتكل اصلي است كه خود مخفف آنهاست ، پروتكل كنترل ارتباط(Transport Control Protocol) و پروتكل اينترنت protocol internet . ARPAاز كميته اي تشكيل شده كه كارهاي طراحي و شبكه هايي كه را به عنوان ستون فقرات شبكه خود استفاده مي كنند را جهت مي دهد(چنين شبكه اي اينترنت نام دارد).

توجه: الان وقت خوبي است كه موارد استفادة بعضي از كلمات را بياموزيد. كلمه اينترنت Internetمي تواند به عنوان فرم مختلف كلمة Internetwork(بين شبكه اي ) استفاده شود . اما فرم نوشته شده با حروف بزرگ اين كلمه با فرم نوشته شدة با حروف كوچك فرق مي كند، فرم كوچك آن يك واژة عمومي براي هر نوعInternetwork است اما فرم نوشته شده با حروف بزرگ (INTERNET)آن به يك عبارت خاص كه همان internetworkجهاني است و از ARPANETنشات گرفته اشاره دارد .

كميتةARPANET، ICCB internet Control and Configration Boardگاهي نيز ناميده مي شود. اينترنت در اوايل دهة 1980 به منظور انجام كارهاي تحقيقاتي شامل كارهاي تحقيقاتي تجاري شروع به رشد كرد و بسياري از شركت هاي تجاري شروع به برقراري ارتباط با آن كردند . اين رشد روز افزون ناشي از يكپارچه شدن پروتكل BSD ) BSD UNIX TCP/IPمخفف Berkely Software Distributionمي باشد كه در دانشگاه كاليفرنيا طراحي شده بود، شد. اين سيستم عامل توانمند و رايگان قبلا به طور خيلي زيادي در دانشگاه ها استفاده شده بود چرا كه قيمت و قدرت آن از هر نظر بهتر از ديگر سيستم عامل ها بود و نيز تلفيق TCP/IPبا UNIXمنجر به رشد سريع اينترنت شد تا اينكه خيلي زود دپارتمان هاي علوم كامپيوتري دانشگاه ها در سراسر كشور شروع به طراحي شبكه ها و ارتباط با اينترنت كردند.

(Architecture Board) IABمعرفي شد. اين كميته يك سازمان مستقل براي طراحي استاندرد ها و ترويج تحقيقات و رشد آنها روي تكنولوژي هاي اينترنت مي باشد . همكنون شامل دو قسمت اصلي است: عامل عمليات تحقيقاتي اينترنت يا (Internet Research Task Force ) IRTFكه كار تحقيقات روي تكنولوژي ها به منظور بهبود و ارتقاء اينترنت را بر عهده دارد . قسمت بعدي عامل عمليات مهندسي اينترنت يا (Internet Engineering Task Force )موارد فني و مشكلات اينترنت جهاني را حل و بررسي مي كند.

IABدر طراحي و رشد اينترنت موفق بود، به طوري كه در اواسط دهة 1980 سزمايه گذاري بزرگي براي طراحي يك ستون فقرات (backbone) با سرعت بالا به نامNSFNET انجام شد. NSFNET براي پيوند دادن ابر كامپيوترها به يكديگر و ارتباط آنها به اينترنت طراحي شد، اما بعدا NSFشروع به ساخت شبكه هاي محلي كوچكتر نمود . موفقيت اينترنت در اواسط دهة 1980 منجر به تصميم دپارتمان دفاع آمريكاDOD) )به اينكه همة سيستم هاي وصل شده به شبكه اينترنت جهاني ، TCP/IPرا به عنوان استاندارد خود استفاده كننده شد .

توجه: تصميمDOD مبني بر استاندارد كردنTCP/IP و تمركز قسمت هاي نظامي روي اينترنت( كهMILNET نام داشت) منجر به ارتقاء عالي دامنة( domine) اينترنت MILشد كه گاهي اين تصور غلط پيش آمده كهTCP/IP و اينترنت توسط گرو ه هاي نظامي براي برقراري ارتباط در حين تبادلات اطلاعات هسته اي طراحي شد. هر چند كه احتمال دارد توانايي ذاتي تحمل پذيري در برابر خطايDOD در اينترنت هم ديده شود، اما طراحي شبكه هاي پيام – رسا و اينترنت بسيار پيش از تفويض DODدر 1983 انجام شده بود.

استانداردهاي اينترنت و تكنولوژي ها از طريق فرآيندي به نام Comments For Request RFCطراحي مي شوند. طرح هاي TCP/IPو استانداردهاي اينترنت از طريق RFCها طراحي شده اند كه بعدا توسط IAB ارتقاء و بهبود يافته اند.

اينترنت هم اكنون در حال رشد است و در تمام مراكز اقتصادي و خصوصي از طريق ارتباطات جهاني دامنه خود را وسيعتر مي نمايد. امروزه اينترنت چندين ميليون سيستم را به هم وصل كرده كه اين سيستم ها از ايستگاه هاي كاري محلي تا ابركامپيوتر ها متنوع هستند . اينترنت ديگر مثل ستون فقرات اوليه خودNSFNET, ARPANET به و وابسته نيست و بيشتر ترافيك شبكه توسط شبكه هاي اصلي نگهداري شده توسط كمپاني هاي مخابراتي مهم و فراهم سازهاي سرويس اينترنت مديريت و كنترل مي شوند.

مديريت روزانه اينترنت توسط سازماني بع نام مركز اطلاعات شبكه اينترنت Internet Network Information Center ( INTERINC )يا انجام مي شود. انستيتو دولتي ايالت متحده INTERINC ، امروزه توسط يك شركت خصوصي به نام Network Solutions در خارج ازVirginia وHerndon مديزيت و نگهداري مي شود. INTERINC مسئول مديريت عمليات مهم اينترنت در مقياس وسيع مثل نگهداري اطلاعات و توزيع RFCها مي باشد. بعلاوه INTERINC مسئول مديريت عمليات سطح بالا در اينترنت به طور كلي مي باشد، هر چند كه بسياري از عمليات مديريتي اساسي توسط شبكه هاي محلي، طراحي اينترنت را از يك حالت مركزي خارج كرده است.............

اغلب TCP/IP به عنوان يك پروتكل تلقي مي شود ، در حالي كه در حقيقت آن پشته اي از پروتكل است. هر يك از آن پروتكل ها، قانون خاصي را در فرآيند برقراري ارتباط و انتقال داده روي يك شبكه پياده سازي مي كنند در اين قسمت ما نگاهي به پشتة TCP/IP خواهيم داشت و روي نحوة كار مؤلفه هاي آن به منظور انجام وظايف ارتباطي متمركز خواهيم شد. ما مدلOSI ( Open System Interconnection)را براي درك بهتر نحوة كار يك پشته پروتكلي استفاده خواهيم كرد وآن را با مدل پشتة TCP/IP براي درك بهتر نحوة كار TCP/IP مقايسه خواهيم كرد.................

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

پروژه : بررسي تكنولوژي پل ها در شبكه كامپيوتري NETWORK BRIDGE

مقدمه

با فراگير شدن استفاده از شبكه هاي كامپيوتري استفاده از شبكه ها با تحولات بزرگي روبرو گرديده شده . در دو دهه قبل شبكه ها ابزاري بودند كه صرفاً بوسيله متخصصان محدودي به كار گرفته مي شدند . امروزه اكثر كامپيوترها از كامپيوترهاي شخصي تا ابركامپيوتر ها اجزايي از شبكه ها هستند . در اغلب سازمانها كه از كامپيوتر استفاده مي شود ، اكنون يك شبكه محلي نصب كرده اند و يا در آينده نزديك نصب خواهند كرد . براي ميليونها نفر پست الكترونيكي جهاني بصورت واقعيتي از زندگي روزمره در آمده است . در واقع شبكه هاي كامپيوتري از يك كنجكاوي علمي به ابزاري ضروري در امور تجاري ، علمي ، سيمايي ، خبري و كاربردهاي وسيع ديگر تبديل شده است . تا چند سال قبل طراحي شبكه هاي كامپيوتري هندي بسيار مرموز و پيچيده بود . هر سازنده اي سيستم هاي كامپيوتري براي شبكه اش معماري خاص خود را داشت و هيچ كدام از اين معماريها با يكديگر سازگاري نداشتند . ولي امروزه صنعت بكلي با گذشته متفاوت مي باشد . تقريباً كليه دست اندركاران صنايع مرتبط با كامپيوتر روي مجموعه اي از استانداردهاي بين المللي براي تشريح شبكه هاي كامپيوتري به توافق رسيده اند . اين استانداردها تحت عنوان مدل مرجع OSI شناخته مي شوند . در آينده نزديك تقريباً تمامي معماريهاي ديگر براي شبكه ها ناديده خواهد شد و كامپيوتر هاي يك سازنده به سادگي خواهند توانست با كامپيوترهاي سازنده ديگر ارتباط برقرار كنند و بدين ترتيب به كارگيري شبكه ها بيش از پيش عموميت خواهد يافت .

در سير تكاملي پيدايش شبكه ها از استفاده كامپيوتر ها بصورت Single و اتصال اوليه دوكامپيوتر به تدريج شبكه هاي LAN در سطح يك دپارتمان و با گستردگي بيشتر شبكه هاي منطقه اي و جهاني لزوم اتصال شبكه هاي كوچك LAN به شبكه هاي منطقه اي و اتصال شبكه هاي منطقه اي به يكديگرضروريتي اجتناب ناپذير بوده كه استفاده از تكنولوژي هاي بين شبكه سازي امكان اين اتصالات فراهم نموده . جهت اين منظور استفاده ازدو وسيله مهم bridge و Router حياتي است

Bridge ها هم يكي ديگر از قطعات متداول در شبكه ها هستند. از پل براي تقسیم كردن شبكه هاي LAN و كاهش ترافیك قسمت هاي آن و در نتیجه افزايش كارايي شبكه استفاده مي شود.

پل ها تمام خواص تكراركننده را دارا هستند يعني از آن ها هم مي توان براي تولید مجدد و تقويت سیگنال و توسعه شبكه استفاده كرد. ام ا پل ها داراي خواص ديگري هم هستند كه آن ها را از تكراركننده ها متمايز مي سازد.

پل ها در لايه پیوند داده ها در مدل OSI عمل مي كنند و در نتیجه مي توانند بخش هايي از شبكه را كه از روش هاي دسترسي يا Media Access Methods متفاوت استفاده مي كنند، به هم ارتباط دهند. پل پروتكل هاي متفاوت را از يكديگر تشخیص نمیدهد و فقط پروتكل ها را در طول شبكه انتقال مي دهد. تفكیك و تشخیص پروتكل ها توسط هر كامپیوتر به صورت مستقل انجام مي شود..................

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

پروژه : بررسي شبكههای بیسیم حسگر WSN (Wireless Sensor Network)

پیشگفتار

در چند سال گذشته، دگرگوني مهمي در دنياي كامپيوترهاي شخصي به وجود آمده است. استفاده از خط تلفن براي ارتباط اينترنت روز به روز كمتر مي شود، و كامپيوترها ديگر ابزاري تجملي به حساب نمي آيند. امروزه بازار كامپيوتر به مشتريان دفاتر اداري كوچك / دفتر كار خانگي نگاه مي كند. قيمت كامپيوتر چنان پايين آمده است كه مي توان يك سيستم كامل با يك مانيتور بزرگ و يك چاپگر را به قيمتي كمتر از پانصد هزار تومان تهيه كرد. قيمت وسايل شبكه سازي نيز بسيار پايين آمده است و مي توانيد بعضي از مسيريابهاي (router) سرعت بالا، ديواره هاي آتش (firewall) و سوئيچ ها را هر كدام با قيمتي كمتر از 100 هزار تومان بخريد. اين دو روند را با اين حقيقت در نشر بگيريد كه ارتباطات باند عريض (broadband) نيز به تدريج در حال بازكردن جاي خود بين كاربران خانگي است و خانه هاي چند كامپيوتري نيز موسوم شده است. بديهي است كه امروزه كاربران كامپيوتر با اين امكانات تمايل دارند كه يك ارتباط اينترنت باند عريض را به طور اشتراكي روي همه كامپيوترهاي خانه به كار بگيرند و فايل هاي مورد نياز كاربرانخانه را به كامپيوترهاي مختلف خانه بفرستند.

یك روش وصل كردن سيستم ها به يكديگر در يك شبكه خانگي استفاده از سيم است. كامپيوترها را با استفاده از كابلهاي اترنت (Ethernet) استاندارد، جعبه تقسيم ها هابها(Hub) و سوئيچ ها مي توان به هم وصل كرد و يك شبكه با سيم را به وجود آورد. شبكه با سيم اغلب بهترين راه است، چون سريع، نسبتاً ارزان، و مطمئن است، اما سيم كشي در خانه كار پردردسري است، مگر اين كه در ساختمان از قبل سيم كشي براي يك شبكه كامپيوتري تدارك ديده شده باشد. افزون بر اين، سيم كشي روكار چهره زشتي به اتاق ها مي دهد. پیشرفتهای اخیر در زمینه الكترونیك و مخابرات بیسیم توانایی طراحی و ساخت حسگرهایی را با توان مصرفی پایین، اندازه كوچك، قیمت مناسب و كاربریهای گوناگون داده است. این حسگرهای كوچك كه توانایی انجام اعمالی چون دریافت اطلاعات مختلف محیطی، بر اساس نوع حسگر، پردازش و ارسال آن اطلاعات را دارند، موجب پیدایش ایدهای برای ایجاد و گسترش شبكههای موسوم به شبكههای بیسیم حسگر WSN ) Wireless Sensor Network) شدهاند.

درباره :

شبکه های کامپیوتری , شبکه های بی سیم Wireless , درباره :

شبکه های کامپیوتری , شبکه های بی سیم Wireless ,

|

|

|

|

|

|

پروژه : بررسي شبکه های ادهاک(شبكه هاي موردي) ( Add-hoc Networks)

چكيده:

شبكه موردي شبكه ايست كه توسط host هاي بي سيم كه مي توانند سيار هم باشند تشكيل مي شود در اين.شبكه ها (لزوماً) از هيچ زير ساخت پيش ساخته اي استفاده نمي شود. بدين معنا كه هيچ زير ساختي مانند يك ايستگاه مركزي ، مسيرياب، سوييچ و يا هر چيز ديگري كه در ديگر شبكه ها از آنها براي كمك به ساختار شبكهاستفاده مي شود، وجود ندارد. بلكه فقط تعدادي گره بي سيم هستند كه با كمك ارتباط با گره هاي همسايه، به گره هاي غير همسايه متصل مي گردند. در شبكه هاي موردي، سيار بودن گره ها ممكن است باعث تغيير مسير بين دو گره شود همين امر است كه باعث تمايز اين شبكه ها از ديگر شبكه هاي بي سيم مي شود. با وجود تمامي اين مشكلات، از شبكه هاي موردي در موارد بسياري استفاده مي شود. دليل اين امر سرعت و آساني پياده سازي اين شبكه و همچنين عدم وابستگي آن به ساختارهاي از پيش بنا شده است.از موارد استفاده شبكه هاي موردي مي توان به كاربردهاي شخصي مانند اتصال laptop ها به يكديگر، كاربردهاي عمومي مانند ارتباط وسايل نقليه و تاكسي ها، كاربردهاي نظامي مانند ارتش و ارتباط ناوگان جنگي و كاربردهاي اضطراری مانند عمليات امداد و نجات اشاره كرد

شبكه هاي ادهاك مانند شبكه بلوتوث شبكه هايي هستند كه براي اتصال پوياي ابزارهاي متحرك مانند تلفن هاي سلولي، كامپيوترهاي كيفي و PDA طراحي شده اند. چون توپولوژي شبكه در حال تغيير است از اينرو اين شبكه هاي با واژه “Adhoc” نامگذاري شده اند از آنجايي كه WLAN از پيكربندي تصادفي شبكه حمايت مي شود كه بر اساس يك سيستم ارباب / برده عمل مي كند. در اين نوع شبكه ها مسيريابها نيز خودشان متحرك هستند كه شامل موارد زير مي باشند:

1- وسايل نقليه در صحنه نبرد بدون دسترسي به هيچگونه زيرساخت ارتباطي

2 - ناوگان دريايي بر روي دريا

3 - نيروي امداد در شرايط اضطراري مثل زلزله كه كليه زيرساختها را نابود كرده است.

4 - گردهمايي افراد با كامپيوتر كيفي، در ناحيه اي بدون شبكه بي سيم .802,11

در تمامي اين موارد و نظاير آن هر گروه شامل يك مسيرياب و يك ماشين ميزبان است كه اغلب هردوي آنها بر روي يك ماشين قرار مي گيرندوشبكه هاي موردي شبكه هايي هستند كه براي مسيريابي از هيچ عنصر كمكي شبكه اي استفاده نمي كنند.بلكه در اين شبكه ها خود گره هاي شركت كننده در شبكه وظيفه مسيريابي شبكه را به عهده دارند. امنيت درشبكه هاي موردي از وضعيت ويژه اي برخوردار است. زيرا دراين شبكه ها علاوه بر تمامي مشكلات موجود در شبكه هاي با سيم، با مشكلات امنيتي همچون سادگي شنود و تغيير اطلاعات در حال انتقال، امكان جعل هويت افراد،شركت نكردن و يا تخريب عمليات مسيريابي، عدم امكان استفاده از زيرساختهاي توزيع كليد رمزنگاري و غيره مواجه مي شويم يكي از مهمترين موارد امنيتي در شبكه هاي موردي، ارائه يك الگوريتم مسيريابي امن در اين شبكه هاست. در چند سال اخير تلاش زيادي براي ارائه يك الگوريتم مسيريابي امن در شبكه هاي موردي انجام شده است

درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , آلارمهاي سوييچهاي شبکه , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , آلارمهاي سوييچهاي شبکه , شبکه كامپيوتري ,

|

|

|

|

|

|

پايان نامه : تشخیص ناهنجاري در شبکه هاي کامپیوتري با استفاده از سیستمهاي ایمني مصنوعي

چکيده

فرآيند ايمن سازي منابع ارزشمند شبکه از حملات مخرب و دسترسي هاي غيرمجاز را امني ت شبکه م ي گويند .به دليل افزايش حملات اينترنتي که عمدتا سازمانها را مورد هدف قرار ميدهد و باعث ضررهاي مالي بسياري ميشود، امنيت شبکه به عنوان بخشي مهم در فعاليت ها ي مرتبط با شبکه مورد توجه است. امروزه در ماشينها و شبکه - هاي کامپيوتري براي مقابله با حمله ها از سيستم هاي امنيتي مختلفي مانند سيست مهاي تشخيص نفوذ IDS

(Intrusion Detection System) استفاده ميشود. در اين سيستمها هرگاه اتفاق مشکوکي که بيانگر يک سوء استفاده است رخ دهد، هشدارهاي ي جهت اطلاع مدير سيستم توليد مي شود . از لحاظ نوع عملکرد IDS ها به دو دسته تشخيص الگو و تشخيص ناهنجاري تقسيم ميشوند. و............

شبکه هاي کامپيوتري مولفه اساسي جامعه اطلاعاتي امروزي محسوب ميشوند. اين شبکه ها معمولا به شبکه سراسري اينترنت متصل هستند. با توجه به اينکه امنيت از اهداف اوليه طراحي اينترنت نبوده است، در دهه هاي اخير ايمن سازي اين شبکه ها در برابر حملات از اهميت بسياري برخوردار شده است. امروزه جهت تأمين امنيت، سيستمها و ابزارهاي امنيتي متفاوتي از جمله سيستمهاي تشخيص نفوذ (IDS) در شبکه ها استفاده مي شوند. روشهايي که IDS بر اساس آن کار ميکند به دو دسته تشخيص الگو و تشخيص ناهنجاري تقسيم ميشوند. روش هاي تشخيص الگو بر اساس الگوهاي حملات شناخته شده کار ميکنند و داراي نرخ تشخيص بالايي هستند اما توانايي تشخيص حملات جديد را ندارند . در مقابل روش هاي تشخيص ناهنجاري توانايي شناسايي حملات جديد را دار ن د اما نرخ هشدار غلط در بالا است . روشها ي آمار ي و يادگيري ماشين بسياري در اين حيطه مورد آزما يش قرار گرفته اند که از اين ميان روشهاي باناظر نيازمند در دست داشتن مجموعه آموزش برچسب خورده از نمونه ها ي نرمال و نمونه هاي حمله هستند. روشهاي بدون ناظر نيز گرچه به هيچ مجموعه داده آموزش ي ني از ندارند اما مشکل نرخ هشدار غلط بالا را رفع نميکنند.

در اين پايان نامه، يك سيستم تشخيص ناهنجاري مبتني بر ايمني مصنوعي طراحي، پياده ساز ي و ارزيابي شده است. ايده استفاده از روش هاي ايمني مصنوعي در تشخيص ناهنجاري در شبكه هاي آامپيوتري از آن جهت بوده است كه ويژگيهايي در سيستم هاي ايمني وجود دارند كه مشابه نيازهاي سيست مهاي تشخيص ناهنجاري است. به طور مثال مي توان به مواردي همچون روش تشخيص ناهنجاري، تنوع حملات، حافظه دار بودن، قابليت خودتنظيمي و همچنين روش يادگيري الگوريتم هاي ايمني مصنوعي اشاره آرد . آموزش سيستم تشخيص ناهنجاري ارائه شده در اين پايا ن نامه تنها با استفاده از نمونههاي نرمال شبكه صورت ميگ يرد و نياز به هيچ داده اضافي در مورد نوع حملات نيست . در سيستم پيشنهادي از فرآيندهاي انتخاب منف ي، انتخاب مثبت و انتخاب کلوني براي ايجاد تما يز ب ين نمونه ها ي نرمال و حمله استفاده شده است . نتا يج ارزي ابي روي مجموعه دادههاي حقيقي نشان ميدهد سيستم پيشنهادي در اغلب موارد نرخ هشدار غلط پاييني نسبت به سا ير روش- ها دارد و نرخ تشخيص آن نيز در حد مطلوبي است.

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

پروژه : بررسي امنیت در شبکه های بی سیم

چكيده :

سياست هاي Wireless LAN بسته به نوع بكارگيري ارگانها از Wireless LAN ها متفاوت است ، بعبارتي نوسان خطرات ، و نيازهاي كه براي عملكرد و استفاده از Wireless LAN مد نظر است ، بر روي سياست تأثير پذير است . اگر چه ، سياست مدون اولين قدم براي رسيدن به حداكثر امنيت و عملكرد شبكه است . كنترل بكارگيري سياست هاي اعمال شده مي تواند نقش حياتي را براي اطمينان از اينكه سياست ها بلا استفاده نيستند بازي مي كند و در نهايت بايد ذكر كرد كه بدون استراق سمع از شبكه جهت سازگاري با سياست ها، اعمال آن امري بيهوده بنظرمي رسد.

درحاليكه نسل بعدي شبكه بندي IT يا شبكه هاي بي سيم 802.11 در حال شكل گيري است، جولانگاه خوبي براي هكرها بوجود آمده است. اگر چه رمز گذاريهاي مؤثر و اعتبار دادن براي افزايش امنيت wireless LANها بكار گرفته ميشود ولي هكرها با استفاده از ابزارهاي سريع و آساني كه در اختيار دارند مي تواند حملات مؤثر و پيچيده اي را به اطلاعات موجود وارد آورند و آنها را در معرض خطر قرار دهند. همانند كامپيوترهاي شخصي درسال ١٩٨٠ و اينترنت در سال ١٩٩٠ ، Wireless LAN ها اينك مرز جديدي از تكنولوژي را در تشكيلات اقتصادي و نظام سرمايه گذاري ايفا مي كنند. بنابراين ،صحبت ما ايجاد رعب و وحشت و ممانعت از به كارگيري wireless LAN نيست، بلكه wireless LAN مي توانند توسط سيستم استاندارد اعتبار دادن و رمز گذاري كه حاوي نمايش24X7 و نيز جلوگيري از ورود سر زده و بدون اجازه به سيستم هاست، محافظت شوند. هدف ما، بررسي شكل اجمالي چگونگي خرابكاري هاي هكر ها و بهره برداري كردن از نقاط ضعف موجود در wireless LAN هاي802.11 و نيز ابزار هك كردن موجود كه در دسترس همگان ميباشد، است. در واقع اطلاعاتي كه در اينجا آورده شده، مجموعه اي از خطرات منتشر شده به wireless LAN هاست. هدف ما مطلع سازي مديران امنيتي IT از خطراتي كه در پيش رو دارند است. درواقع براي ايمن ساختن wireless LAN ها، سرمايه گذاران بايد ابتدا خطرات بالفعلي كه موجود است را مورد توجه قرار دهند.

درباره :

شبکه های کامپیوتری , امنيت شبكه , درباره :

شبکه های کامپیوتری , امنيت شبكه ,

|

|

|

|

|

|

مقاله : بررسي امنيت اطلاعات در شبكه با نگاه ويژه به شبكه هاي بي سيم

مقدمه

«امنيت شبکه اطلاعاتی»( Information security) به حفاظت از اطلاعات و به حداقل رساندن خطر افشاي اطلاعات در بخش هاي غيرمجاز اشاره دارد. امنيت اطلاعات مجموعهاي از ابزارها براي جلوگيري از سرقت، حمله، جنايت، جاسوسي و خرابکاري (هاشميان، 1379) و علم مطالعه روشهاي حفاظت از دادهها در رايانهها و نظامهاي ارتباطي در برابر دسترسي و تغييرات غيرمجاز است. با توجه به تعاريف ارائه شده، امنيت به مجموعهاي از تدابير، روشها و ابزارها براي جلوگيري از دسترسي و تغييرات غيرمجاز در نظامهاي رايانهاي و ارتباطي اطلاق ميشود. «فن آاوري» به کاربرد علم، خصوصاً براي اهداف صنعتي و يا به دانش و روشهاي مورد استفاده براي توليد يک محصول گفته ميشود. بنابراين «فناوري امنيت اطلاعات» به بهرهگيري مناسب از تمام فناوريهاي امنيتي پيشرفته براي حفاظت از تمام اطلاعات احتمالي روي اينترنت اشاره دارد. شبكه اطلاعاتی مجموعهاي از سرويس دهندهها و سرويس گيرندههاي متعددي ميباشد كهبه يكديگر متصل هستند. در اين بين سرويس دهندهها (server) نقش سرويس دهنده و خدمات دهي وسرويس گيرندهها (Client) نقش سرويس گيرنده يا همان مشتري را بازي ميكنند

شبكهها را ميتوان به دو دستهي «شبكههاي محلي» LAN و شبكههاي بزرگتر از آن(WAN) تقسيم كرد. شبكههاي محلي: Local Area Network اين نوع شبكهها به ... شبكههاي( (LAN) معروف هستند. شبكه هاي محلي معمولا ميزبان 2 تا 20كامپيوتر و در غالب Work Group ميباشند. سرعت اين نوع شبكه بسيار زياد است و مي توان حجم داده هاي بالا را در مدت بسيار كم انتقال داد. شبكههاي گسترده: Wide Area Network اين نوع شبكه ها به شبكه هاي WAN معروف هستند. اين شبكه ها بزرگتر از شبكه هاي LAN و اغلب براي امور عمومي از آن استفاده مي شود. ازجمله اين شبكه ها ميتوان شبكه هاي VAN و يا شبكه هاي بزرگتر مانند Internet و.. را نام برد. سرعت انتقال داده ها در اين نوع شبكه ها نسبت به LAN (در ايران) بسيار ناچيز ميباشد. اين سرعت به خاطر استفاده از خطوط 56K است. البته مي توان با استفاده از خطوط DSL يا ISDN و يا بي سيم Wire Less سرعت اين ارتباط را به اندازه 128K ,256 k , 512 kيا بالاتر افزايش داد. Internet Protocol: IP IP يك عدد 32 بيتي (bit) است كه پس از اتصال به شبكه(... , Internet , LAN) به ما متعلق ميگيرد. شكل كلي IP را مي توان به صورت http://www.aaa.yyy.zzz در نظر گرفت كه با هر بار اتصال به اينترنت به صورت Dial Up اين عدد تغيير مي كند. IP وسيله اي براي شناسايي ما در شبكه است و امكان اتصال به شبكه بدون آن وجود ندارد. IP از دو قسمت Net ID و Host ID تشكيل شده است و مقادير بيت ها در اين دو قسمت در كلاسهاي مختلف IP متفاوت است. Net ID در واقع شناسه شبكه و Host ID شناسه ميزبان در IP است...............

دو تكنولوژي مورد استفاده براي اين شبكه ها عبارت از:IR ) Infra Red) ) و Bluetooth ) مي باشد كه مجوز ارتباط در محيطي حدود 90 متر را مي دهد البته در IR نياز به ارتباط مستقيم بوده و محدوديت مسافت وجود دارد . توسط اين تكنولوژي ارتباط بين چندين شبكه يا ساختمان در يك شهر برقرار مي شود براي Backup آن مي توان از خطوط اجاره اي ،فيبر نوري يا كابلهاي مسي استفاده نمود . براي شبكه هائي با فواصل زياد همچون بين شهرها يا كشورها بكار مي رود اين ارتباط از طريق آنتن ها ي بي سيم يا ماهواره صورت مي پذيرد . سه روش امنيتي در شبكه هاي بي سيم عبارتند..............

مقاله حاضر با توجه به اين رويکرد به طبقهبندی فناوريهاي امنيت اطلاعات، براساس دو ويژگي خواهد پرداخت: مرحله خاصي از زمان که در هنگام تعامل فناوري با اطلاعات، عکسالعمل لازم در برابر يک مشکل امنيتي، ممكن است کنشي يا واکنشي باشد، و سطوح پيادهسازي نظامهاي امنيتي در يک محيطرايانهاي.

اطلاعات در سازمانها، مؤسسات پيشرفته و جوامع علمي، شاهرگ حياتي محسوب ميگردد. دستيابي به اطلاعات و عرضه مناسب و سريع آن، همواره مورد توجه سازمانهايي است که اطلاعات در آنها داراي نقش محوري و سرنوشتساز است. سازمانها و مؤسسات بايد يک زيرساخت مناسب اطلاعاتي براي خود ايجاد كنند و در جهت سازماندهی اطلاعات در سازمان خود حرکت نمايند. اگر ميخواهيم ارائهدهنده اطلاعات در عصر اطلاعات، و نه صرفاً مصرفکننده اطلاعات باشيم، بايد در مراحل بعد، امکان استفاده از اطلاعات ذيربط را براي متقاضيان محلي و جهاني در سريعترين زمان ممکن فراهم نماييم. سرعت در توليد و عرضه اطلاعات ارزشمند، يکي از رموز موفقيت در سازمانها، مؤسسات و جوامع علمي در عصر اطلاعات است. پس از سازماندهی اطلاعات بايد با بهرهگيري از شبكههاي رايانهاي، زمينه استفاده قانونمند و هدفمند از اطلاعات را براي ديگران فراهم کرد. به موازات حرکت به سمت يک سازمان پيشرفته و مبتني بر فناوري اطلاعات، بايد تدابير لازم در رابطه با حفاظت از اطلاعات نيز انديشيده شود. مهمترين مزيت و رسالت شبكههاي رايانهاي، اشتراک منابع سختافزاري و نرمافزاري و دستيابي سريع و آسان به اطلاعات است. کنترل دستيابي و نحوه استفاده از منابعي كه به اشتراک گذاشته شدهاند، از مهمترين اهداف يک نظام امنيتي در شبکه است. با گسترش شبكههاي رايانهاي خصوصاً اينترنت، نگرش به امنيت اطلاعات و ديگر منابع به اشتراک گذاشته شده، وارد مرحله جديدي گرديده است. در اين راستا لازم است که هر سازمان براي حفاظت از اطلاعات ارزشمند، به يک راهبرد خاص پايبند باشد و براساس آن، نظام امنيتي را پيادهسازي و اجرا نمايد. نبود نظام مناسب امنيتي، ممكن است پيامدهاي منفي و دور از انتظاري را به دنبال داشته باشد. توفيق در ايمنسازي اطلاعات منوط به حفاظت از اطلاعات و نظام هاي اطلاعاتي در مقابل حملات است؛ بدين منظور از سرويس هاي امنيتي متعددي استفاده ميشود. سرويسهاي انتخابي بايد پتانسيل لازم در خصوص ايجاد يک نظام حفاظتي مناسب، تشخيص بموقع حملات، و واکنش سريع را داشته باشند. بنابراين مي توان محور راهبردي انتخاب شده را بر سه مؤلفه حفاظت، تشخيص، و واکنش استوار نمود. حفاظت مطمئن، تشخيص بموقع و واکنش مناسب، از جمله مواردي هستند که بايد همواره در ايجاد يک نظام امنيتي رعايت كرد. خوشبختانه پژوهشهاي زيادي در زمينه امنيت رايانه و شبکهها در رابطه با فناوريهاي امنيتي پيشگيرانه (کنشي) و نيز مواجهه با مشکلات امنيتي (واکنشي) صورت گرفته است. مقاله حاضر در صدد بيان، تعدادي از فناوريهاي موجود در رابطه با امنيت اطلاعات با يک ديدگاه طبقهبندي است.......

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , شبکه های بی سیم Wireless , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , شبکه های بی سیم Wireless ,

|

|

|

|

|

|

پروژه : بررسي انواع ومزاياي پرتال

مقدمه

مفهوم پرتال توسط Merril Lynch مطرح شد. پرتال ها مي توانند به عنوان درگاه اطلاعات در نظر گرفته شوند. پرتال ها در پي اين سوال که ما چطور مي توانيم اطلاعات درست را به کاربران تحويل دهيم ، به وجود آمدند. در تکنولوژي دريافت اطلاعات به وسيله کاربر سنتي هر کاربر وب بايد عمل جستجو را براي يافتن اطلاعات از وب ، به راه اندازد در حاليکه وقتي از تکنولوژي ارائه اطلاعات به کاربر استفاده شود اطلاعات به هر کاربر بدون توجه به تقاضاي او فرستاده مي شود. از طرف ديگر يک کاربر ممکن است براي تهيه اطلاعات با سيستم تعامل داشته باشد(مثل پر کردن فرم مميزي) در نتيجه نياز به فراهم کردن مکانيزم مستقل از کاربردي هست که اطلاعات را مابين توليد کنندگان و متقاضيان مبادله کند.اين نياز ارتباط سنتي چند به يک مشتري-خدمتگزار را به ارتباط چند به چند مشتري-خدمتگزار تعميم داده است.به ناچار گسترش اطلاعات در روي وب مطرح مي شود. بسياري از کاربران وب در مقابله با انفجار اطلاعات طاقت فرسا بي نتيجه مانده اند.براي حل مشکل، پرتال به عنوان يک قطعه اطلاعات بسته بندي شده به منظور تحويل اطلاعات درست به فرد مورد نظر در زمان مناسب و در محل مناسب براي تصميم گيري درست به کار مي رود. پرتال داراي خصوصيات سرويس دهي خودکار، خصوصي سازي و تحويل بلادرنگ مي¬باشد. براي سرويس دهي خودکار يک کاربر قادر خواهد بود تا از الگوهاي از پيش تعيين شده براي طراحي مجدد صفحات وب شخصي استفاده کند. به عنوان مثال در اين حالت به هر دانشجوي دانشگاه يک وب سايت داده مي شود که هر دانشجو مي تواند وب سايتش را به ميل شخصي خود تغيير دهد . براي شخصي سازي يک کاربر قادر خواهد بود اطلاعاتي که خاص وي مي باشد را تحويل داده و دريافت کند.

براي پرتال تعاريف مختلفي ارائه شده است، و در رابطه با ارائة يک تعريف کلي براي آن اختلاف نظرهاي زيادي وجود دارد ، اين اختلاف نظرها حتي در رابطه با نامي که براي اين ابزار در نظر گرفتهشدهاست، هم وجود دارد. اما در رابطه با خصوصيات ويژة آن و عملياتي که بايد انجام دهد يک توافق کلي وجود دارد. لازم به ذکر است که صفحات وب ايستايي که پيوندهايي براي دسترسي به منابع ناهمگون در رابطه با يک موضوع خاص در اختيار قرار ميدهند، در واقع دايرکتوريها هستند و نبايد با پرتال اشتباه شوند. پرتال ها داراي پيچيدگي و توانايي بيشتري در مقايسه با اين دايرکتوريها هستند. در واقع پرتال تنها يك موتور جستجو نيست بلكه از اجزاء مختلفي تشكيل شده است و امكانات مختلفي را در اختيار كاربران قرارميدهد كه موتور جستجو يكي ازاين امكانات است. گر چه كاوشگران وب امكانات بيشتري براي انجام جستجو دارند و امكان انجام جستجوهاي با اندازة بزرگتري را در اختيار كاربر قرار ميدهند

رشد سريع اطلاعات در دنياي امروزه ، نيازمند روشي ساختيافته براي دسترسي به اين اطلاعات ميباشد. با توجه به گستردگي اين اطلاعات ، نيازمند روشي هستيم که اين اطلاعات و سرويسها را به صورت متمرکز دراختيار ما قرار دهد. تا هم کيفيت و هم سرعت کار بالا رود و در هزينه و زمان نيز صرفه جويي شود. پرتال به عنوان يک راه حل براي اين مساله ميباشد. پرتال يک سرويس شبکه است که اطلاعات را از منابع توزيع شده با استفاده از تکنولوژيهايي مثل جستجو در يک جا جمع کرده و در اختيار کاربر قرار ميدهد. معمولا اين اطلاعات را از طريق يک وب سايت در اختيار کاربر قرار ميدهد. کاربران از طريق اين سايت ميتوانند به اطلاعات مربوط به خود دسترسي پيدا کنند. بررسي ها نشان داده که استفاده از پرتالها از سال 1998 به بعد رشد زيادي داشته است.IDC پيش بيني کرده که فروش نرمافزارهاي پرتال از 455 ميليون دلار در سال 2001 به 1/3 بيليون دلار در سال 2006 افزايش خواهد يافت برخلاف نرم افزارهاي مديريت کسب و کار که فروش آنها در طول سال 2001 گذشته تنها 3/4 درصد رشد داشته ، فروش نرمافزارهاي پرتال در سال 2001 ، تنها 59 درصد نسبت به سال قبل فروش داشته است.يعني مبلغي در حدود 709 ميليون دلار فروش داشتهاند. Bulter Group فروش 07/4 بيليون دلاري نرم افزارهاي پرتال را در سال 2006 پيش بيني کردهاست تاکنون شرکتها و سازمانهاي زيادي در سراسر دنيا به پرتالهاي سازماني براي ارائه خدمات به مشتريان خود روي آوردهاند.تنها در سال 2002 حدود 3500 شرکت و سازمان بزرگ پروژههاي پرتال سازماني خود را شروع کردهاند که پيش بيني شده اين پروژهها تا سال 2005 به اتمام برسد. دلايل اين رشد اولا کاهش پيدا کردن قيمت ساخت پرتال و در ثاني افزايش کارايي و کيفيت بهتر و سرعت بيشتر ارائه خدمات به مشتريان عنوان شده است ............

رشد سريع اطلاعات در دنياي امروزه ، نيازمند روشي ساختيافته براي دسترسي به اين اطلاعات ميباشد. با توجه به گستردگي اين اطلاعات ، نيازمند روشي هستيم که اين اطلاعات و سرويسها را به صورت متمرکز دراختيار ما قرار دهد. تا هم کيفيت و هم سرعت کار بالا رود و در هزينه و زمان نيز صرفه جويي شود. پرتال به عنوان يک راه حل براي اين مساله ميباشد. پرتال يک سرويس شبکه است که اطلاعات را از منابع توزيع شده با استفاده از تکنولوژيهايي مثل جستجو در يک جا جمع کرده و در اختيار کاربر قرار ميدهد. معمولا اين اطلاعات را از طريق يک وب سايت در اختيار کاربر قرار ميدهد. کاربران از طريق اين سايت ميتوانند به اطلاعات مربوط به خود دسترسي پيدا کنند. يکي از امکانات مهم يک پرتال شخصي سازي است به اين معني که کاربر بتواند ساختارمحتواي سايت را آنطور که مي خواهد سازماندهي کند . به عبارت ديگر شخصي سازي يعني دريافت محتوا واطلاعات سايت توسط يک کاربر و يا گروهي از کاربران بر اساس علاقه و نياز آنها و يا نقشي که در استفاده از سايت پرتال دارند . در شخصي سازي انتظار مي رود که رفتار سايت پرتال متناسب با خواسته کاربران و در محدوده اي که اجازه داده مي شود ، تغيير کند.

در اين پروژه به بررسي مدل رفتاري کاربر در يک دوره مشخص از زمان پرداخته و براساس بيشترين علاقه مندي هاي کاربر پرتال تغيير يافته و حالت خودکار عمل شخصي سازي را انجام دهد .

درباره :

طراحی سایت , شبکه های کامپیوتری , درباره :

طراحی سایت , شبکه های کامپیوتری ,

|

|

|

|

|

|

پروژه: بررسي تجهیزات پسیو شبكه كامپيوتري

مقدمه

همان طور كه مي دانيد در راه اندازي يك شبكه كامپيوتر به دو نوع كاربرد نيازاست كه يكي نرم افزاري يعني رابطه بين كامپيوتر ها را برقرار كند وديگري بحث سخت افزارهاست و چه نوع ابزار و وسايلي دراين ارتباط بايد باشند تا شبكه برقرا شود و خود اين سخت افزارها به دو قسم پسيو و اكتيو تقسيم مي شوند كه اكتيو به و سايل و ابزارهاي كه براي انجام فعاليت به انرژي الكتريكي نياز دارد يعني به عبارتي بدون الكتريسيته نمي تواند فعاليت خود را انجام دهد و اما پسيو اين نوع سخت افزارات كه در راه اندازي شبكه مورد استفاده قرار مي گيرند و لي براي انجام فعاليت مربوطه به خود نيازي به استفاده از انرژي الكتريسيته ندارد ولي ممكن است اين جريان را از خود عبور داده و از مكاني به مكان ديگر منتقل كند و يا براي سخت افراهاي اكتيو حمل كند و به انها برساند به عبارتي مي توان گفت كه بدون اين لوازم پسيو و سايل اكتيو نمي توانن كار كنند و شبكه هم برقرار نمي شود ونقش برقرار كننده را بيشتر به خود دارند.

درباره :

شبکه های کامپیوتری , درباره :

شبکه های کامپیوتری ,

|

|

|

|

|

|

پروژه : مهندسي شبکه هاي عصبی توسط اتوماتاهای يادگير

چكيده :

در دهه اخير كارهاي زيادي در زمينه تنظيم پارامترهاي شبكه هاي عصبي انجام شده كه منجر به بهبود عملكرد آنها شده است . هدف بسياري از اين الگوريتمها و روشهاي ارائه شد ه، يافتن مقدار يك پارامتر است به طوري كه خطاي شبكه به ازاي آن حداقل شود . براي مثال ، روشهاي متعددي جهت تنظيم نرخ يادگيري و ممنتم براي الگوريتم انتشار خطا به عقب (BP ) ارائه شده است كه اكثر آنها در جهت مينيمم كردن خطاي حداقل مربعات بوده است . روشهايي نيز براي فرار از مينيمم هاي محلي براي اين الگوريتم ارائه شده است كه افزودن پارامتر ممنتم به اين الگوريتم يكي از اين راهكارها مي باشد . الگوريتم BP بعلت كارايي مطلوبش، اغلب به عنوان الگوريتم يادگيري در شبكه هاي نوروني با ساختار لايه اي، مورد استفاده قرار گرفته است برخي از بهبودهاي صورت گرفته در اين الگوريتم در ازاي افزايش شديد محاسبات بوده و بايد در استفاده آنها به شرايط مسئله توجه شود . شبكه هاي ديگري كه الگوريتمها و روشهايي براي تنظيم پارامتر آن ارائه شده است شبكه هاي ART مي باشند. الگوريتمهايي كه تاكنون براي تنظيم پارامتر مراقبت براي شبكه هاي ART ارائه شده اند براي كاربردهاي خوشه سازي 2 مي باشند. هدف اين الگوريتمها توليد يك تعداد از پيش تعيين شده از دسته 3 ها مي باشد. افزايش مقدار پارامتر مراقبت، افزايش تعداد دست ه ها و كاهش مقدار آ ن، كاهش تعداد دسته ها را موجب مي شود . در اين الگوريتمها شبكه براي مقادير مختلف پارامتر مراقبت كه از طريق يك الگوريتم هوشمند تعيين مي شود آموزش داده مي شود تا از اين طريق مقدار مناسب براي پارامتر مراقبت و در نتيجه تعداد مطلوب دست ه ها پيدا شود . بدون استفاده از اين الگوريتمها مقدار اين پارامتر مي بايست بصورت دستي مقداردهي شده و آموزش تكرار م يشد تا تعداد خوشه مطلوب حاصل شود (آزمايش و خطا). ..........

شبكه هاي عصبي پيس خور چند لايه و شبكه هاي ART از جمله شبكه هايي هستند كه در سالهاي اخير توجه زيادي به آنها شده است. در اين پايان نامه اين دو شبكه مورد بحث و بررسي قرار گرفته و الگوريتمهايي جهت بهبود عملكرد آنها ارائه م يگردد. در قسمت اول اين پايان نامه چند پيشنهاد براي بهبود الگوريتم بقاء كه تنها روش مبتني بر اتوماتاهاي يادگير براي تعيين ساختار مناسب براي شبكه هاي عصبي پس خور سه لايه مي باشد ارائه مي گردد. الگوريتمهاي اصلاح شده بقاء بر روي مسايل متنوعي از جمله مسايل parity ، شش بيتي ، parity شش بيتي نويزي شده، ارقام انگليسي، ارقام انگليسي نويزي شده، ارقام دست نويس فارسي، مساله encoding سه بيتي، مساله تقارن و مساله XOR سه بيتي آزمايش شده و نتايج آن با دو الگوريتم تعيين ساختار شبكه هاي عصبي پس خور به نامهاي S&D و Iterative مقايسه شده است. نتايج آزمايشها نشان مي دهد كه الگوريتمهاي اصلاح شده بقاء در مقايسه با الگوريتم بقاء، الگوريتم S&D و الگوريتم Iterative از كارايي بالاتري برخوردار هستند و شبكه هاي كوچكتر با نرخ تشخيص بالاتري توليد مي كنند. در قسمت دوم اين پايان نامه، الگوريتمي مبتني بر اتوماتاهاي يادگير براي تنظيم پارامتر مراقبت شبكه Fuzzy ARTMAP در كاربردهاي كلاس بندي پيشنهاد مي گردد. الگوريتم پيشنهادي از طر يق تنظيم پارامتر مراقبت، شبكه اي كوچك كه داراي نرخ تشخيص بالا مي باشد توليد مي كند. عملكرد شبكه Fuzzy ARTMAP كه در آن پارامتر مراقبت توسط اتوماتاي يادگير تنظيم مي شود مستقل از مقدار اوليه پارامتر مراقبت مي باشد. الگوريتم پيشنهادي بر روي مسائل دايره در مربع، مارپيچ هاي حلزوني و مسئله مربع در مربع آزمايش شده و نتايج بسيار مطلوبي حاصل گرديده است

درباره :

شبکه های کامپیوتری , شبکه عصبی , هوش مصنوعی , شبکه عصبی , شبكه هاي عصبي , شبکه هاي عصبی توسط اتوماتاهای يادگير , درباره :

شبکه های کامپیوتری , شبکه عصبی , هوش مصنوعی , شبکه عصبی , شبكه هاي عصبي , شبکه هاي عصبی توسط اتوماتاهای يادگير ,

|

|

|

|

|

|

پايان نامه : مهندسي معكوس در نرم افزار

مقدمه :

امروزه سيستم هاي كامپيوتري و نرم افزارهاي مربوطه بطور وسيعي در رشته هاي گوناگون مورد استفاده قرار مي گيرند. طيف وسيعي از شركت ها و اشخاص در زمينه طراحي و توليد اين نرم افزارها و سيستم هاي كامپيوتري به فعاليت مشغول هستند. در حال حاضر به دليل عدم آگاهي اكثر توليد كنندگان نرم افزار، از تكنيك هاي مهندسي معكوس، توليدات و حقوق مالكيت آنها بر نرم افزار و داده هاي ارزشمندشان مورد تعرض قرار مي گيرد كه اين امر لطمه هاي جبران ناپذيري را به آنها وارد كرده و مي كند. غير قانوني بودن يادگيري، آموزش و بكارگيري تكنيك هاي مهندسي معكوس در اكثر كشورها سبب شده است كه اين علم از گسترش خوبي برخوردار نبوده و سازماندهي خاصي نيز نداشته باشد. و تنها در سطح اشخاص و گروههاي خاص و با تكيه بر تجارب شخصي آنها مورد استفاده قرار بگيرد.

درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار , درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار ,

|

|

|

|

|

|

تحقيق : بررسي زبان مدلسازي UML

چکیده :

زبان مدل سازي واحد (UML)، زباني است براي تبيين، تجسم، ساخت، و مستندسازي محصولات سيستمهاي نرم افزاري، و همچنين براي مدل نمودن كسبوكار و ديگر سيستمهاي غير نرمافزاري. UML، نتيجه مجموعه اي از بهترين تجربيات مهندسي است كه موفقيت نسبي آن در مدلسازي سيستمهاي بزرگ و پيچيده اثبات شده است. از مهمترين زباني كه براي مدل سازي شيءگرايي مورد استفاده قرار مي گيرد، زبان مدل سازي UML است. اين زبان مدل¬سازي، با بكارگيري چندين نمودار بر پايه مفاهيم شيءگرائي مورد استفاده قرار مي¬گيرد. خلاصه¬اي از اين نوع مدل¬سازي و آشنايي مقدماتي با آن بيان مي شود.........

درباره :

شبکه های کامپیوتری , بررسي زبان هاي برنامه نويسي , برنامه نویسی , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , بررسي زبان هاي برنامه نويسي , برنامه نویسی , شبکه كامپيوتري ,

|

|

|

|

|

پروژه : Wireless LANs

مقدمه

از آن جا که شبکه های بی سیم، در دنیای کنونی ھرچه بیشتر در حال گسترش ھستند، و با توجه به ماهيت این دسته از شبکه ھا، که بر اساس سیگنال های رادیویی اند، مهمترین نکته در راه استفاده از این تکنولوژی، آگاهي از نقاط قوت و ضعف آن ست. نظر به لزوم آگاهي از خطرات استفاده از این شبکه ها، با وجود امکانات نهفته در آن که به مدد پیکربندی صحیح می توان به سطح قابل قبولی از بعد امنیتی دست یافت. در این چکیده ، با توجه به گستردگی زیاد مباحث مطرح در زمینه شبکه ھای بیسیم ، به بررسی بعضی از اصول میپردازیم.

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري ,

|

|

|

|

|

|

پايان نامه : سيستم هاي خانه هوشمند

چكيده:

شبكه خانه هوشمند شامل زير سيستم هاي ناهمگون است كه نيازمند برقراري ارتباط و تبادل داده با يكديگرند تا بتوانند با هم همكاري داشته باشند و وظايف مشترك را به درستي اجرا نمايند. در اين رابطه دو مسئله وجود دارد: اول برقراري ارتباط بين سيستم ها و دوم همكاري و انجام وظايف مشترك است. در اين پروژه به بررسي و مقايسه ي تكنولوژي هاي ارتباطي خانه هوشمند و ميان افزارها و تكنولوژي هاي به كار رفته براي ايجاد همكاري در ميان سيستم هاي خانه هوشمند پرداخته ايم. خانه هوشمند مجموعه اي از تكنولوژي ها و سرويس ها در شبكه اي خانگي براي بهبود كيفيت زندگي است. كه در سال هاي اخير بسيار گسترش يافته و به جزء جدايي ناپذير تمامي ساختمان هاي مسكوني و غير مسكوني تبديل شده است. تكنولوژي كه چه از نظر بهبود كيفيت زندگي و چه از نظر صرفه جويي در مصرف انرژي بسيار سودمند است. تكنولوژي خانه هوشمند بيشتر از يك ده است كه مفهوم شبكه وسايل و تجهيزات را در خانه معرفي كرده است. بيشتر ابزارهايي كه در سيستم هاي كامپيوتري استفاده مي شوند مي توانند در سيستم خانه هوشمند مجتمع سازي شوند.

درباره :

شبکه های کامپیوتری , سیستم هوشمندکنترل ترافیک , شبیه سازي و ارزیابی پروتکل مسیریابی آگاه به حرکت , معماري سازماني فناوري اطلاعات , شبکه هاي حسگر بيسيم , درباره :

شبکه های کامپیوتری , سیستم هوشمندکنترل ترافیک , شبیه سازي و ارزیابی پروتکل مسیریابی آگاه به حرکت , معماري سازماني فناوري اطلاعات , شبکه هاي حسگر بيسيم ,

|

|

|

|

|

|

سمينار: بهينه سازي در سيستم هاي نرم افزاري با تاکيد بر الگوريتم هاي جستجو

چكيده :

نرم افزار مي تواند به هر موقعيتي که در آن مجموعه مراحل رويه اي خاصي به نام الگوريتم تعريف مي شود، اطلاق گردد ( به استثناي نرم افزارهاي سيستم هاي خبره و شبکه هاي عصبي ). توسعه مقولات کلي بامعني براي کاربردهاي نرم¬افزاري تا حدي مشکل است. با رشد پيچيدگي نرم افزار مرزبندي بسيار دقيق نرم افزارها، ناپديد مي گردد. نواحي نرم افزاري زير، وسعت کاربردهاي بالقوه را نشان مي دهد در اين گزارش ابتدا به بررسي تعاريف مختلف بهينه سازي پرداخته و سپس تعريف مورد قبول که پايه بخشهاي بعدي قرار ميگيرد انتخاب مي شود. سپس به معرفي تکنيک هاي مورد استفاده در سيستم هاي نرم افزاري پرداخته و تمرکز مطالب بر روي تکنيک جستجو قرار مي گيرد.

يکي از (و قطعاُ مهمترين) مفاهيم مطرح در تحقيق عمليات مفهوم بهينه سازي است. بهينه سازي را ميتوان تخصيص منابع به مصارف به بهترين شکل ممکن تعريف کرد. نکته اساسي در اين تعريف رسيدن به بهترين تخصيص ممکن است، بطوريکه تخصيصي بهتر از آن وجود نداشته باشد. استفاده از روشهاي اوليه بهينه سازي شامل برنامه ريزي خطي ، برنامه ريزي عدد صحيح ، برنامه ريزي پويا ، و برنامه ريزي غير خطي با مشکلاتي همراه بود و مهمترين اين مشکلات وقت¬گير بودن حل مسائل بزرگ با آنها بود. به گونه اي که حتي با تکنولوژيهاي محاسباتي پيشرفته امروزي حل يک مساله با ابعاد وسيع با تکنيکهاي ذکر شده به چندين سال زمان نياز دارد. بروز اين مشکل به توهماتي که در ابتداي شکل گيري دانش تحقيق در عمليات، مبني بر حل بهينه تمام مسائل دنيا با استفاده از اين دانش، ايجاد شده بود پايان داد. بروز اين مشکل، همچنين، سبب شد محققان مجبور به تعديل انتظارات خود از اين دانش جديد در يافتن بهترين جواب ممکن شوند و به جوابهايي به اندازه کافي خوب، که حتي درمورد مسائل با ابعاد بزرگ نيز در مدت زمان منطقي ميتوان به آنها رسيد، اکتفا کنند...........

درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار , درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , طراحی و پیاده سازی نرم افزار ,

|

|

|

|

|

|

پروژه : انواع سرورها وبررسي امنيت آنها در شبكه

چكيده

استفاده از شبکههاي کامپيوتری در ساليان اخير روندی تصاعدی پيدا کرده است. شبکههاي کامپيوتری، زير ساخت مناسب برای سازمانها و موسسات را در رابطه با تکنولوژی اطلاعات فراهم مينمايند. مقوله تکنولوژی اطلاعات به همان اندازه که جذاب و موثر است، در صورت عدم رعايت اصول امنيت به همان ميزان و يا شايد بيشتر، نگران کننده و مسئله آفرين خواهد بود. اغلب سازمانهاي دولتی و خصوصی در کشور، دارای وب سايت اختصاصی خود در اينترنت ميباشند. سازمانها برای ارائه وب سايت، يا خود امکانات مربوطه را فراهم نموده و با نصب تجهيزات سخت افزاری و تهيه پهنای باند لازم، اقدام به عرضه سايت خود در اينترنت نموده¬اند يا از امکانات مربوط به شرکتهاي ارائه دهنده خدمات ميزبانی استفاده مينمايند. بدون ترديد سرويس دهنده وب يکی از مهمترين نرم افزارهای موجود در دنيای اينترنت محسوب ميگردد. کاربرانی که به سايت يک سازمان يا موسسه متصل و درخواست اطلاعاتی را مينمايند، خواسته آنان در نهايت در اختيار سرويس دهنده وب گذاشته ميشود. سرويس دهنده وب، اولين نقطه ورود اطلاعات و آخرين نقطه خروج اطلاعات از يک سايت است. نصب و پيکربندی مناسب چنين نرم افزار مهمی، بسيار حائز اهميت بوده و تدابير امنيتی خاصی را طلب مينمايد. ......................

با ورود اینترنت، مسئله امنیت مورد توجه بخش های مختلف آن قرار گرفت. یکی از این بخش ها و شاید مهم ترین بخش، قسمت سرورهای آن بود. در این تحقيق ضمن معرفی انواع سرور ها به طور خاص به مسئله امنیت در وب سرور ها نيز پرداخته و سعی کرده ایم تا با معرفی و مشکلات امنیت آن ، کاربران و دانشجویان علاقمند را با اکثر این مشکلات آشنا سازیم. در ادامه به بحث در مورد چگونگی آشنایی با آسیب پذیری، مانند اسکنرهای آسیب پذیری و چگونگی برخورد با این مشکلات و حملات، مانند استفاده از فایروال ها پرداخته ایم.

درباره :

شبکه های کامپیوتری , امنيت شبكه , درباره :

شبکه های کامپیوتری , امنيت شبكه ,

|

|

|

|

|

|

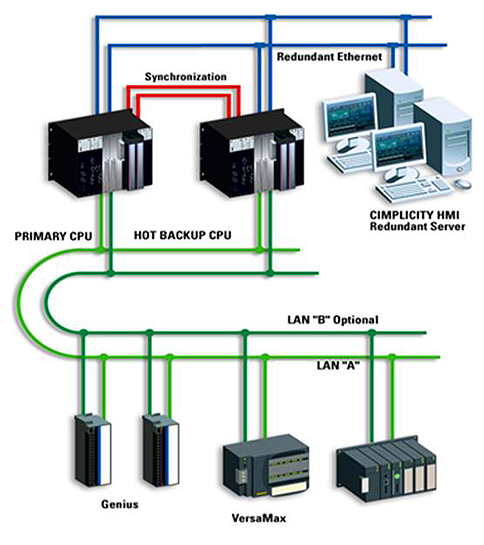

پايان نامه : بهبود زمانبندي هاي متمرکز و توزيع شده به منظور تخصيص بهينه پنجره هاي خرد

در شبکه هاي مش 802.16 IEEE

چکيده

در اين پايان نامه الگوريتم جديدي به منظور بهبود زمانبندي متمرکز در مد مش استاندارد 802.16 و تخصيص بهينه پنجرههاي زماني به نودهاي شبکه با در نظرگرفتن قابليت استفاده مجدد از فضاي فرکانسي، ارائه شده است. هيچ يک از الگوريتمهاي فعلي در اين زمينه، تاثير سربار سوئيچينگ بين نودها، جهت ارسال و دريافت به علت وجود سمبولهاي بين پنجره- هاي زماني نودهاي مختلف، در گذردهي واقعي شبکه هاي 802.16 را در نظر نگرفتهاند. در الگوريتم پيشنهادي بطور همزمان سربار سوئيچينگ، استفاده مجدد از فضاي فرکانسي براي استفاده کارا از منابع راديويي، مدل کامل تداخل و تاثير جايگاه نود در درخت مسيريابي به منظور بهبود کارائي زمانبندي، مورد توجه قرار گرفته شده است. کارهاي قبلي بطور همزمان به اين چهار

موضوع که از مسائل مطرح در زمانبندي متمرکز هستند، نپرداختهاند. شبيه سازيهاي انجام شده بر روي سناريوهاي مختلف در راستاي مقايسه الگوريتم پيشنهادي با الگوريتمهاي موجود در اين زمينه نشان ميدهد که طول زمانبندي در الگوريتم پيشنهادي تا ۶۵ درصد بهبود يافته است.

با افزايش تقاضا براي سرويسهاي پيشرفته، نياز به شبک ههاي دسترسي باند پهن به سرعت در حال افزايش است. سيستمهاي دسترسي بيسيم باند پهن مبتني بر استاندارد 802.16 ، IEEE ميتوانند راه حل جايگزين به صرفه تر و موثرتري براي سيستمهاي سيمي همچون سيستمهاي کواکسيال با مودمهاي کابلي، خطوط اجارهاي ديجيتال DSL يا فيبرهاي نوري باشند. اين استاندارد از دو مد کاري نقطه به چند نقطه و مش پشتيباني ميکند. به کمک مد مش استاندارد 802.16 ، ميتوان به سرعت اتصالهاي بيسيم قابل اطميناني با سطح پوشش بسيار بيشتر از شعاع قابل دسترس در لايه فيزيکي فراهم آورد. لايه MAC مد مش استاندارد 802.16 ، منظور تضمين کيفيت سرويس در شبکه از تکنولوژي TDMA استفاده مينمايد. با اين حال استاندارد 802.16 تنها مشخص کرده است که ارسالها بايد چگونه انجام شوند و در مورد الگوريتمهاي زمانبندي، به منظور تعيين زمان ارسالها در شبکه، صحبتي نشده است. اين در حالي است که کارايي شبکه هاي 802.16 از نظر گذردهي سيستم، بستگي به توانايي لايه هاي مديريت در زمانبندي ارسال ها دارد.

درباره :

شبکه های کامپیوتری , معماری سازمانی , درباره :

شبکه های کامپیوتری , معماری سازمانی ,

|

|

|

|

|

|

مقاله : مقايسه فني مهمترين بانكهاي اطلاعاتي ORACEL) & SQLSERVER )

در اين مقاله قصد داريم با مقايسه ساير اجزاء و امكانات پايگاه داده هاي ORACEL و SQLSERVER يك سرويس دهنده DBMS مناسب جهت ارائه سرويس بر روي سيستمهاي خانگي معرفي نماييم . مقايسه اصلي ميان پايگاه هاي متن باز PostgreSQL و MySQL با نمونه هاي تجاري موجود مانند Oracle صورت گرفته است . اين كار با بررسي برخي از پارامترهاي كليدي در ساير پايگاههاي عنوان شده ، بر روي يك سخت افزار معيني انجام شده است . همچنين امكاناتي كه در نمونه هاي تجاري موجود اهميت بالايي داشته و در پايگاههاي متن باز نيز به اشكال مختلف ارائه شد هاند ، مطرح خواهند شد

درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , تحلیل نرم افزار , درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , تحلیل نرم افزار ,

|

|

|

|

|

|

تحقيق : بررسي تکنولوژی شبکه اترنت

مقدمه :

تاکنون شبکه های کامپيوتری بر اساس مولفه های متفاوتی تقسيم بندی شده اند. يکی از اين مولفه ها " حوزه جغرافيائی " يک شبکه است . بر همين اساس شبکه ها به دو گروه عمده LAN) ) و WAN)) تقسيم می گردند. در شبکه های LAN مجموعه ای از دستگاه های موجود در يک حوزه جغرافيائی محدود، نظير يک ساختمان به يکديگر متصل می گردند . در شبکه های WAN تعدادی دستگاه که از يکديگر کيلومترها فاصله دارند به يکديگر متصل خواهند شد. مثلا" اگر دو کتابخانه که هر يک در يک ناحيه از شهر بزرگی مستقر می باشند، قصد اشتراک اطلاعات را داشته باشند، می بايست شبکه ای WAN ايجاد و کتابخانه ها را به يکديگر متصل نمود. برای اتصال دو کتابخانه فوق می توان از امکانات مخابراتی متفاوتی نظير خطوط اختصاصی (Leased) استفاده نمود. شبکه های LAN نسبت به شبکه های WAN دارای سرعت بيشتری می باشند. با رشد و توسعه دستگاههای متفاوت مخابراتی ميزان سرعت شبکه های WAN ، تغيير و بهبود پيدا کرده است . امروزه با بکارگيری و استفاده از فيبر نوری در شبکه های LAN امکان ارتباط دستگاههای متعدد که در مسافت های طولانی نسبت بيکديگر قرار دارند، فراهم شده است .

در سال 1973 پژوهشگری با نام " Metcalfe" در مرکز تحقيقات شرکت زيراکس، اولين شبکه اترنت را بوجود آورد.هدف وی ارتباط کامپيوتر به يک چاپگر بود. وی روشی فيزيکی بمنظور کابل کشی بين دستگاههای متصل بهم در اترنت ارائه نمود. اترنت در مدت زمان کوتاهی بعنوان يکی از تکنولوژی های رايج برای برپاسازی شبکه در سطح دنيا مطرح گرديد. همزمان با پيشرفت های مهم در زمينه شبکه های کامپيوتری ، تجهيزات و دستگاه های مربوطه، شبکه های اترنت نيز همگام با تحولات فوق شده و قابليت های متفاوتی را در بطن خود ايجاد نمود. با توجه به تغييرات و اصلاحات انجام شده در شبکه های اترنت ،عملکرد و نحوه کار آنان نسبت به شبکه های اوليه تفاوت چندانی نکرده است . در اترنت اوليه، ارتباط تمام دستگاه های موجود در شبکه از طريق يک کابل انجام می گرفت که توسط تمام دستگاهها به اشتراک گذاشته می گرديد. پس از اتصال يک دستگاه به کابل مشترک ، می بايست پتانسيل های لازم بمنظور ايجاد ارتباط با ساير دستگاههای مربوطه نيز در بطن دستگاه وجود داشته باشد (کارت شبکه ) . بدين ترتيب امکان گسترش شبکه بمنظور استفاده از دستگاههای چديد براحتی انجام و نيازی به اعمال تغييرات بر روی دستگاههای موجود در شبکه نخواهد بود. ......

اترنت يک تکنولوژی محلی (LAN) است. اکثر شبکه های اوليه در حد و اندازه يک ساختمان بوده و دستگاهها نزديک به هم بودند. دستگاههای موجود بر روی يک شبکه اترنت صرفا" قادر به استفاده از چند صد متر کابل بيشترنبودند.اخيرا" با توجه به توسعه امکانات مخابراتی و محيط انتقال، زمينه استقرار دستگاههای موجود در يک شبکه اترنت با مسافت های چند کيلومترنيز فراهم شده است . پروتکل در شبکه های کامپيوتری به مجموعه قوانينی اطلاق می گردد که نحوه ارتباطات را قانونمند می نمايد. نقش پروتکل در کامپيوتر نظير نقش زبان برای انسان است . برای مطالعه يک کتاب نوشته شده به فارسی می بايست خواننده شناخت مناسبی از زبان فارسی را داشته باشد. بمنظور ارتباط موفقيت آميز دو دستگاه در شبکه می بايست هر دو دستگاه از يک پروتکل مشابه استفاده نمايند...........

درباره :

شبکه های کامپیوتری , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , شبکه كامپيوتري ,

|

|

|

|

|

|

تحقيق : كاربردها و روشهاي انتشار اطلاعات در شبكه هاي حسگر بيسيم

چكيده :

شبكه هاي حسگر نسل جد يدي از شبكه ها هستند كه به طور معمول، از تعداد زيادي گره ارزانقيمت تشك يل شده اند وارتباط اين گره ها به صورت بيسيم صورت م ي گيرد. هدف اصلي در ا ين شبكه ها، جمع آوري اطلاعا تي در مورد محيط پيرامون حسگر هاي شبكه است . نحوه عملكرد كلي اين شبكه ها به ا ين صورت است كه گره ها اطاعات مور د نياز را جمع آوري مي كنند و سپس آنها را به سمت گ يرنده ارسال مي كنند. نحوه انتشار اطلاعات در ا ين شبكه ها، تا حد زيادي مشابه انتشار اطلاعات در شبكه هاي مورد ي (ad-hoc) است به ا ين معني كه انتقال اطلاعات به صورت گره به گره، صورت مي پذ يرد. تفاوت عمده شبكه هاي حسگر با شبكه هاي مورد ي، منابع انرژ ي محدود و قابليت پردازشي نسبتا پا يين آنهاست كه ا ين موارد باعث شده تا انتشار اطلاعات، يكي از مسائل عمده و قابل بحث در اين شبكه ها باشد. شبكه هاي حسگر امروزه به عنوان يكي از مباحث بسيار داغ علمي مطرح است و تحقيقات بسياري بر روي بهبود عملكرد اين شبكه ها صورت مي گيرد. تا كنون كار هاي ز يادي در جهت بهبود و افزا يش كار ايي در زمينه پخش اطلاعات در شبكه اي حسكر، صورت گرفته است. يكي از روشهاي مطرح در اين زمينه، روش انتشار مستقيم (directed diffusion) است كه در اين روش از ايده نامگذاري سطح پايين اطلاعات استفاده شده است و كليه داده ها در اين روش به صورت زوجهاي صفت –مقدار نامگذاري مي شود. اين روش ، پايه بسياري از روشها ي مطرح شده بعد ي در زمينه انتشار اطلاعات در شبكه اي حسگر را تشكيل مي دهد كه در اين تحقيق مورد بحث و بررسي قرار گرفته اند و در نهايت از لحاظ قابليت ها و نقاط ضعف و قوت، با يكديگر مورد مقايسه قرار گرفته اند

درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , امنيت شبكه , شبکه كامپيوتري , شبکه های بی سیم Wireless , مسير يابي در شبكه , درباره :

شبکه های کامپیوتری , مسیریابی در شبکه ها , امنيت شبكه , شبکه كامپيوتري , شبکه های بی سیم Wireless , مسير يابي در شبكه ,

|

|

|

|

|

|

تحقيق : بررسي استاندارد معروف h323 در زمينه انتقال صدا و تصوير بر روي شبكه محلي و اينترنت

در اين تحقیق لايه هاي يكي از استانداردهاي معروف در زمينه انتقال صدا و تصوير بر روي شبكه محلي و اينترنت يعني استاندارد h323 مورد بررسي اجمالي قرار گرفته است . بيشتر سعي بر اين بوده كه قدم به قدم روند توليد استاندارد هاي زيرمجموعه و مسائل ومشكلاتي را كه موجب توليد استاندارد شده مورد بررسي قرار دهيم . استاندارد هايي كه در اين مجموعه قرار مي گيرد شامل : انواع كدك صدا و تصوير ، استاندارد Call Signaling ، RTP انتقال صدا و تصوير بر شبكه بدون Qos ، كنترل مولتي مديا ، استاندارد RAS ، انتقال داده و ايجاد كنفرانس و ... مي باشد كه كليات هر كدام مورد بررسي قرار مي گيرد. در نهايت نيز به اشكال مختلف اين استاندارد روي شبكه هاي مختلف اشاره مي كنيم .

به همراه رشد روز شبكه اينترنت در جهان و توجه به اين نكته كه بستر IP قابليت انتقال هر نوع داده را از هر نقطه به هر نقطه ديگر دارد و رشد روز افزون تقاضا براي استفاده از اين شبكه در موسسات و شركتهاي دنيا ، متخصصين به اين فكر افتادند كه با اين بستر مناسب سرويسهاي ارتباطي خود را بسط و گسترش دهند.

به طور عمده سه نوع شبكه ارتباطي در دنيا وجود دارد :

شبكه مخابراتي – مثل تلفن

شبكه انتشار صدا و تصوير – شبكه هاي راديو و تلويزيون

شبكه انتقال داده – شبكه محلي و اينترنت

با پيشرفت اينترنت متخصصان به اين فكر افتادند كه بتوانند همه اين شبكه ها را بر روي اينترنت داشته باشند . البته نيل كامل به اين هدف با توجه به محدوديت هاي بسيار فعلاً ميسر نيست . با اين وجود در انتقال صدا و تصوير به موفقيتهايي خوبي رسيده اند . به همين منظور تلفنهاي IP ساخته شد كه قابليت وصل شدن به شبكه و ارسال صدا بر روي شبكه را دارند. همگي اين وسايل احتياج به يك استاندارد ارتباطي براي تبادل اطلاعات دارند. درهمين راستا استانداردH323 بوجود آمد. مي توان گفت اين استاندارد فقط مجموعه اي از استاندارد هاي ديگر است كه هر كدام جنبه خاصي از انتقال صدا و تصوير را در شبكه مورد بررسي قرار ميدهد . هم اكنون بساري از ارتباطات از طريق اين استاندارد پشتيباني مي شود. هدف از ارائه اين گزارش آشنايي با اين استاندارد و نيز روندي كه باعث ايجاد و توسعه اين استاندارد شده است ، مي باشد

درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , شبکه كامپيوتري , درباره :

شبکه های کامپیوتری , تحلیل نرم افزار , شبکه كامپيوتري ,

|

|

|

|

|

| آمار کاربران |

|

|

|

|

|

| عضويت سريع |

|

|

|

|

|

| دانلود فونت هاي كاربردي |

|

|

|

دريافت Download ( Farsi Fonts - Arabic Fonts ) Font

| نام فايل | اسم فونت | اسم فونت | | ARABICS.TTF | Arabic Style | عربيک استايل | | ARSHIA.TTF | Arshia | ارشيا | | BADR.TTF | Badr | بدر | | BADRB.TTF | Badr Bold | بدر بولد | | BSEPEHR.TTF | Sepehr | سپهر | | COMPSET.TTF | Compset | کامپ ست | | COMPSETB.TTF | Compset Bold | کامپ ست بولد | | ELHAM.TTF | Elham | الهام | | FANTEZY.TTF | Fantezy | فانتزي | | FARNAZ.TTF | Farnaz | فرناز | | FERDOSI.TTF | Ferdosi | فردوسي | | HOMA.TTF | Homa | هما | | IranNastaliq.ttf | Iran Nastaliq | ايران نستعليق | | JADIDB.TTF | Jadid Bold | جديد بولد | | KAMRAN.TTF | Kamran | کامران | | KAMRANB.TTF | Kamran Bold | کامران بولد | | KOODAKB.TTF | Koodak Bold | کودک بولد | | LOTUS.TTF | Lotus | لوتوس | | LOTUSB.TTF | Lotus Bold | لوتوس بولد | | MAJIDSH.TTF | Majid shadow | مجيد شدو | | MITRA.TTF | Mitra | ميترا | | MITRAB.TTF | Mitra Bold | ميترا بولد | | NASIMB.TTF | Nasim Bold | نسيم بولد | | NAZANIN.TTF | Nazanin | نازنين | | NAZANINB.TTF | Nazanin Bold | نازنين بولد | | PERSIAN.TTF | Pershian Nimrooz | پرشين نيمروز | | Persweb.ttf | Persian Web | پرشين وب | | PFONT.TTF | Persian Font | پرشين فونت | | ROYA.TTF | Roya | رويا | | ROYAB.TTF | Roya Bold | رويا بولد | | SEPEHR.TTF | Sepehr | سپهر | | SINAB.TTF | Sina Bold | سينا بولد | | TABASSOM.TTF | Tabassom | تبسم | | TITRB.TTF | Titr Bold | تيتر بولد | | TRAFFIC.TTF | Teraffic | ترافيک | | TRAFFICB.TTF | Teraffic Bold | ترافيک بولد | | YAGUT.TTF | Yagut | ياقوت | | YAGUTB.TTF | Yagut Bold | ياقوت بولد | | ZAR.TTF | Zar | زر | | ZARB.TTF | Zar Bold | زر بولد |

|

|

|

| مطالب محبوب |

|

|

|

|

|

| خبرنامه |

|

|

|

برای اطلاع از آپیدت شدن وبلاگ در خبرنامه وبلاگ عضو شوید تا جدیدترین مطالب به ایمیل شما ارسال شود

لطفا صبر کنید ...

|

|

|

| پيوند هاي روانه |

|

|

|

|

|

| لینک دوستان |

|

|

|

|

|

| فالنامه |

|

|

|

|

|

|